- 1. HackTheBox[Access] -Writeup-

- 2. Hack The Box[SwagShop] -Writeup-

- 3. 1分で読めるフロント向けセキュリティ対策

- 4. 脆弱性スキャナ Vulsを Docker Desktop for Windows で利用したい

- 5. Hack The Box[Irked] -Writeup-

- 6. WordPressのログインURLを変更する方法【.htaccess】

- 7. VPNを実際に使ってみたら楽しすぎた

- 8. AWSアカウントを作成したら最低限にやること(アカウント保護)

- 9. 徳丸試験(ウェブ・セキュリティ基礎試験)の試験情報と勉強方法

- 10. 【ハッキング・ラボのつくりかた】Kali Linux(2020.2),(2020.3)の環境構築~その1~

- 11. ASP.NET Coreのローカライザの違いを知らないとXSSにやられる

- 12. 秘密鍵と公開鍵で暗号化 公開鍵暗号方式とは?

- 13. (FIDO) WebAuthnによる認証を導入する前に考慮しておきたいこと

- 14. Hack The Box[Bastard] -Writeup-

- 15. nginxの最低限これだけやっとけば安心だろう設定

- 16. ダークウェブをChromeから覗く闇のワンライナー Welcome to Underground

- 17. Android向けにstraceをクロスコンパイルする方法

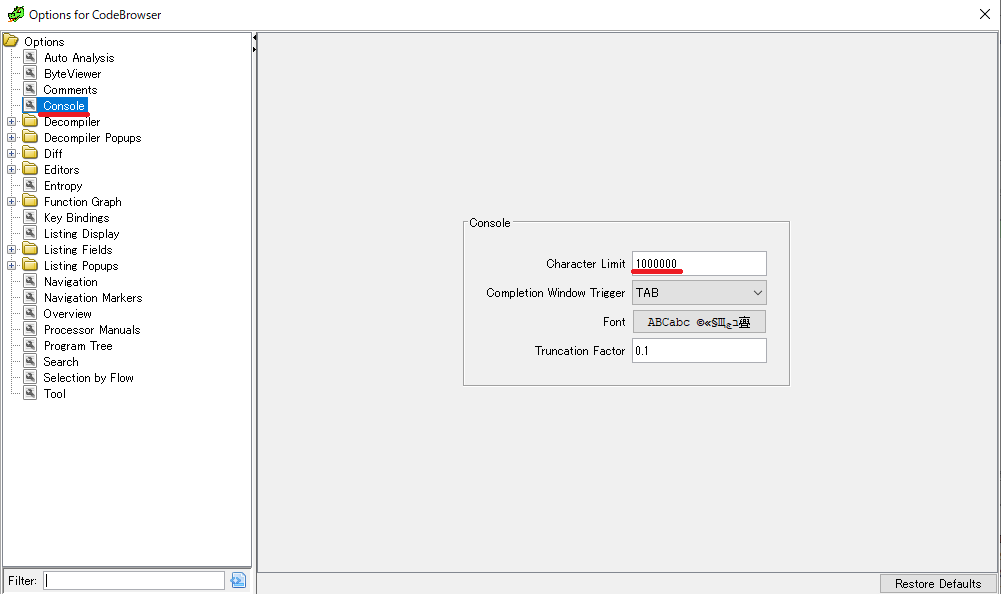

- 18. Ghidra ARM32 全関数がARMモードかThumbモードかを出力する

- 19. laravel-cors v2 の HandleCors ミドルウェアは CSRF 対策用途には使えない

- 20. 俺のAWSセキュリティ管理

HackTheBox[Access] -Writeup-

# はじめに

HackTheBoxの攻略などを自分用にまとめたものです。

主に記録用として記しています。

GitHub(ペネトレーションテスト用チートシート):

https://github.com/yukitsukai47/PenetrationTesting_cheatsheet

Twitter:@yukitsukai1731# Access

HackTheBox公式より

Access is an “easy” difficulty machine, that highlights how machines associated with t

Hack The Box[SwagShop] -Writeup-

# はじめに

HackTheBoxの攻略などを自分用にまとめたものです。

主に記録用として記しています。

GitHub(ペネトレーションテスト用チートシート):

https://github.com/yukitsukai47/PenetrationTesting_cheatsheet

Twitter:@yukitsukai1731# SwagShop

HackTheBox公式より

SwagShop is an easy difficulty linux box running an old version of Magento. The ver

1分で読めるフロント向けセキュリティ対策

## OS コマンド・インジェクション

OSのコマンドを実行される脆弱性。 ~~ユーザーの入力をバリデーションしてからサーバに送るか、~~ サーバサイドにバリデーションをお願いする ~~(言わなくてもしてくれてることが大半)~~## XSS

ユーザーからの入力で変化する画面でjsやらhtmlを埋め込まれて情報を抜き取られたりする脆弱性。

~~ユーザーからの入力をチェックし、表示しても問題ない値にしてから表示してあげれば解決~~

こちらもサーバーサイドにバリデーションをお願いする## ライブラリの最新化

jsのパッケージには脆弱性を含むものも複数存在している。そのため脆弱性の情報を素早くキャッチし、パッケージを最新のものに更新する必要がある## 他の脆弱性

フロントじゃ対策できない## 結論

ユーザー入力のデータを生のままサーバ側にサーバに送ったり、画面に表示したりしてはいけない。

ただフロントサイドはバリデーションや修正を回避されるので、基本サーバーサイドに対策をお願いすることになる

ただしフロントで使うパッケージの脆弱性は定期的に行うこと他にもこんな対策があるよ

脆弱性スキャナ Vulsを Docker Desktop for Windows で利用したい

## TL;DR

簡単に利用できるよう作成した PowerShell スクリプトを OSS として公開しました。

**[vuls-on-docker4win](https://github.com/yokra9/vuls-on-docker4win)**

“`powershell

# 初期化処理(初回だけ実行してください)

.\init.ps1# セキュリティ情報を取得

.\fetch.ps1# Docker for Windows 用にイメージをビルド

docker build -t vuls .# vuls を実行する(事前に ~/.ssh/ に SSH 秘密鍵を設置してください)

.\vuls.ps1 configtest -config=”/vuls/config.toml”

.\vuls.ps1 scan -config=”/vuls/config.toml”

“`## vuls を Windows で利用するときの「つまづきポイント」

### fetch gost(Go Security Tracker)が失敗する問題

[公式のチュートリアル]

Hack The Box[Irked] -Writeup-

# はじめに

HackTheBoxの攻略などを自分用にまとめたものです。

主に記録用として記しています。

GitHub(ペネトレーションテスト用チートシート):

https://github.com/yukitsukai47/PenetrationTesting_cheatsheet

Twitter:@yukitsukai1731# Irked

HackTheBox公式より

Irked is a pretty simple and straight-forward box which requires basic enumeration skills. It

WordPressのログインURLを変更する方法【.htaccess】

##はじめに

WordPressのログインURLは、デフォルトでは以下のURLで共通になっていて、誰でもアクセス可能な状態になっています。

`https://hogehoge.com/wp-login.php`

ログインURLがわかってしまうと、アカウント名やパスワードの総当たり攻撃をするブルートフォースアタックによりログインされてしまう可能性があり、セキュリティ上の懸念があります。

セキュリティ上の問題はログインURLに誰でもアクセスできることにあるので、ログインURLを攻撃者からわからないものに変更しておけば、ブルートフォースアタックを受けるリスクは大きく軽減できます。

`https://hogehoge.com/wp-login.php?xxxxxxxxxx`

この記事では、WordPressのログインURLをサーバー側のファイルである`.htaccess`の編集によって変更する方法について紹介していきます。

##WordPressのログインURLを変更する方法

サーバーのドメイン直下に置かれた`.htaccess`にアクセスし、以下のコードを設置してください。

VPNを実際に使ってみたら楽しすぎた

#はじめに

最近、リモートワークが増えてきたことによりVPNといった言葉を聞くことが多くなってきたと思うのですが、実際に自分では使用してことがなかったので、使ってみるとVPNの大切さや面白さが分かりました。少しだけ、ハッカーの気分も味わえます(笑)

#目次

1. VPNとは

2. VPNの種類

3. VPNの仕組み

4. VPNを実際に使用してみた

6. VPNとプロキシサーバーの違い

5. さいごに#VPNとは

VPNは、Virtual Private Networkといって日本語に訳すと仮想専用線と言います。インターネットの中で通信する時に、悪意ある第三者に情報の改竄や盗聴、なりすましを防ぐために使用するものです。機能としては、インターネットの中に専用のトンネルを引きその中で行き来するパケット情報を暗号化して通信します。簡単に言うと治安の悪い町を徒歩で歩くより、専用の車を使用して通っている方が安全ということです。#VPNの種類

VPNの種類は大きく分けて2種類あります。**インターネットVPN**

**IP-VPN**インターネットVPNは、普段利用しているイン

AWSアカウントを作成したら最低限にやること(アカウント保護)

AWS Organizationsを個人利用の中で使う際に、久しぶりにAWSアカウントを複数作成したので、その際にアカウント保護の最低限の項目をまとめてみました。

##最低限やること(rootユーザーのアカウント保護)

AWSアカウントを作成したら

①【マイアカウント】から、AWSアカウント(rootユーザー)のパスワードを変更する。

>パスワードは長めがオススメ(個人的には40桁の英数字特殊記号ランダム)②IAMへ移動し、【ダッシュボードを確認】し5つの✅項目を満たす。

>②-1) MFAの有効化を設定

>②-2) IAMパスワードポリシーの適用

>②-3) IAMユーザーの作成

>②-4) グループを指定したアクセス許可の割り当て##IAMユーザーの作成に際して(IAMユーザーのアカウント保護)

上記の②-3でIAMユーザーを作成した際にも注意が必要です。IAMユーザーの作成においては、個人利用に際しても不用意に強い権限を与えないことと、ユーザー自体の保護が重要です。

やることとしては

【アカウント保護】

・IAMユーザーのパスワードを強化(IAMパスワードポリシーに

徳丸試験(ウェブ・セキュリティ基礎試験)の試験情報と勉強方法

ウェブ・セキュリティ基礎試験を受験してきました。

とてもいい資格なので少しでも合格者が増えるように勉強方法含め情報共有します。## ウェブ・セキュリティ基礎試験とは

徳丸本の愛称で有名な[体系的に学ぶ 安全なWebアプリケーションの作り方](https://www.amazon.co.jp/dp/4797393165/)の理解度を問う試験です。

問題作成をご担当されている徳丸先生にちなんで**徳丸試験**と呼ばれています。

Webアプリケーションを開発するにあたって、知っておくべきセキュリティや脆弱性の知識を身に付けることができます。

**「徳丸本読まずしてWebアプリケーションを作るなかれ」**と言うぐらい必須の知識です。(私が勝手に言ってるだけです。)詳細は以下をご覧ください。

https://www.phpexam.jp/tokumarubasic/## 試験の基本情報

試験の形式は以下の通りです。

問題数 40問 時間 【ハッキング・ラボのつくりかた】Kali Linux(2020.2),(2020.3)の環境構築~その1~

# はじめに

– [ハッキング・ラボのつくりかた](https://www.amazon.co.jp/%E3%83%8F%E3%83%83%E3%82%AD%E3%83%B3%E3%82%B0%E3%83%BB%E3%83%A9%E3%83%9C%E3%81%AE%E3%81%A4%E3%81%8F%E3%82%8A%E3%81%8B%E3%81%9F-%E4%BB%AE%E6%83%B3%E7%92%B0%E5%A2%83%E3%81%AB%E3%81%8A%E3%81%91%E3%82%8B%E3%83%8F%E3%83%83%E3%82%AB%E3%83%BC%E4%BD%93%E9%A8%93%E5%AD%A6%E7%BF%92-IPUSIRON/dp/4798155306?ref_=BSellerC&pf_rd_p=60b9563d-076d-5acb-9380-7b29e01d239a&pf_rd_s=merchandised-search-10&pf_rd_t=101&pf_rd_i=542586&pf_rd_m=AN1VRQENFRJN5&pf_rd_r=AEY1043ASP.NET Coreのローカライザの違いを知らないとXSSにやられる

# 結論

ASP.NET Coreでローカライズする時には以下の3つのいずれかを使う。

– [IStringLocalizer](https://docs.microsoft.com/ja-jp/dotnet/api/microsoft.extensions.localization.istringlocalizer?view=dotnet-plat-ext-3.1)

– [IHtmlLocalizer](https://docs.microsoft.com/ja-jp/dotnet/api/microsoft.aspnetcore.mvc.localization.ihtmllocalizer?view=aspnetcore-3.1)

– [IViewLocalizer](https://docs.microsoft.com/ja-jp/dotnet/api/microsoft.aspnetcore.mvc.localization.iviewlocalizer?view=aspnetcore-3.1)このうちIHtmlLocalizerとIViewLocalizerはHTM

秘密鍵と公開鍵で暗号化 公開鍵暗号方式とは?

# 公開鍵暗号方式とは?

公開鍵暗号方式とはデータの暗号化手法のひとつであり、秘密鍵と公開鍵という鍵のペアを使ってデータを暗号化、復号化する手法のこと。# 秘密鍵と公開鍵

公開鍵暗号方式には秘密鍵と公開鍵という2つの鍵が使われる。2つの鍵はペアとして作成される。

各鍵には次のような特徴がある。

## 秘密鍵・公開鍵、共通の特徴

秘密鍵と公開鍵はそれぞれデータを暗号化する機能を持つ。* 秘密鍵でデータを暗号化

* 公開鍵でデータを暗号化

WebAuthnによる認証を導入する前に考慮しておきたいこと

近年、WebAuthnによる認証の記事をよく見かけるようになりました。パスワードレス認証を実現する仕組みとして、注目されていますね。

WebAuthnの「認証」と「登録」に関する記事はよく見かけますが、それ以外の「(登録)解除」や「クレデンシャル情報の紛失」と言ったことに関して説明している記事が少なかったので、W3CのWebAuthnに関するドキュメントをちらっと見てみました。WebAuthnについて、投稿時点で参考にした資料は以下です。

[https://www.w3.org/TR/2020/WD-webauthn-2-20200730/](https://www.w3.org/TR/2020/WD-webauthn-2-20200730/)## Decommissioning(解除)について

W3Cのドキュメントに、「Decomissioning(解除)」について記載されています。(Non-normative)

https://www.w3.org/TR/webauthn-2/#sctn-sample-decommissioning上記リンクの記載によると、解除が望ま

Hack The Box[Bastard] -Writeup-

# はじめに

HackTheBoxの攻略などを自分用にまとめたものです。

主に記録用として記しています。

現在のランクはHackerです。

間違っていることも多いかと思いますが、よろしくお願いします。

チートシートも公開しておりますが知識がまだまだ不足しているため、学習経過とともに身につけた内容などを随時更新していきます。

GitHub(ペネトレーションテスト用チートシート):

https://github.com/yukitsukai47/PenetrationTesting_cheatsheet

Twitter:@yukitsukai1731# Bastard

にアクセスする場合、ブラウザはTorを使う必要がありますが、docker内でTorを建ててプロキシとして使えば、どのブラウザ、またはCURL、pythonスクリプト等でもアクセスできちゃいます。

ワンライナーはこちらです。“`bash

networksetup -setsocksfirewallproxy Wi-fi localhost 9150 && networksetup -setsocksfirewallproxystate Wi-fi on && cd $(mktemp -d) && echo -e “FROM alpine:3.12\nRUN apk add tor” > Dockerfile && docker build . -t torproxy && docker run -p 9150:9150 torproxy sh -c “chown -R root:root /etc/tor/;chown -R root:root /var/lib/tor/ && echo ‘SocksPort 0.0.0.0:9150’ >>Android向けにstraceをクロスコンパイルする方法

Android向けにstraceをクロスコンパイルする方法に苦戦したので自分用メモ。

####ビルド環境

Ubuntu 20.04 LTS#### arm対応gcc等のインストール

“`sh

sudo apt install g++-arm-linux-gnueabihf g++-aarch64-linux-gnu autoconf

“`####ソースのダウンロード

“`sh

git clone https://github.com/strace/strace.git

“`#### コンパイラ設定

“`sh

#armの場合

export CC=/usr/bin/arm-linux-gnueabihf-gcc

export CFLAGS=”-O2 -static”

export LDFLAGS=”-static -pthread”

#aarch64の場合

export CC=/usr/bin/aarch64-linux-gnu-gcc

export CFLAGS=”-O2 -static”

export LDFLAGS=”-static -pthread”

`Ghidra ARM32 全関数がARMモードかThumbモードかを出力する

ARM32のアプリの解析を行っているとき、正確に逆アセンブルした状態で各関数がARMモードかThumbモードなのかを判定したいという状況はあると思います。

そんな時のための備忘録的メモ。## 設定

コンソールの出力文字制限を50000->1000000程度にします。

Edit->Tool Options…->Console->Character Limitの値を1000000に変更。||

|:-:|## Script

“`python:thumb_or_arm.py

def isThumbFunction(func):

r = currentProgram.getRegister(“TMode”)

value = currentProgram.programContext.getRegisterValue(rlaravel-cors v2 の HandleCors ミドルウェアは CSRF 対策用途には使えない

# はじめに

Web サービスの開発で Laravel × Vue.js という構成を聞くことが多くなってきたのではないでしょうか?

この記事は、私が個人サービスを開発している際にハマった、あるライブラリについてのお話です。この記事を書くにあたり、私の師匠(自称)であるまっぴー(@mpyw)さんに助言を頂きました。

ありがとうございます!!!!!!承知しました師匠 https://t.co/ePE7ha5pfC

— 虚無 ふじしゃん (@fujiwaraizuho) August 4, 2020