- 1. 2022/4/29主にITとかセキュリティの記事

- 2. セキュリティ研修アウトプット

- 3. 2022/4/28主にITとかセキュリティの記事

- 4. TryHackMeで勉強したことをまとめる part2

- 5. 2022/4/27主にITとかセキュリティの記事

- 6. ソーシャルエンジニアリング攻撃 フィッシングメールについて理解する

- 7. 2022/4/26主にITとかセキュリティの記事

- 8. Ubuntu Server 20.04.3 LTS 構築#24 セキュリティ設定10(DNSサーバー)

- 9. Windows10サポート終了までに長期での準備がお勧め!

- 10. 2022/4/25主にITとかセキュリティの記事

- 11. TryHackMeで勉強したことをまとめる part1

- 12. 静的アプリケーションセキュリティテスト(SAST)とソフトウェア構成分析(SCA):Snykなら組み合わせるとより効果的

- 13. 2022/4/24主にITとかセキュリティの記事

- 14. 2022/4/23主にITとかセキュリティの記事

- 15. 2022/4/22主にITとかセキュリティの記事

- 16. ネットワーク&セキュリティ勉強(using AWS)

- 17. 2022/4/21主にITとかセキュリティの記事

- 18. 2022/4/20主にITとかセキュリティの記事

- 19. 独学リバースエンジニアリング バイナリファイルの解析

- 20. 2022/4/19主にITとかセキュリティの記事

2022/4/29主にITとかセキュリティの記事

新手の攻撃?と思いきや、被害組織のPPAPシステムが「Emotet」メールも暗号化

https://www.security-next.com/1362132021年のフィッシング報告、後半に増加 – 狙う業種は「金融」から「通信事業者」に

https://www.security-next.com/136232Linuxに権限昇格につながる脆弱性群「Nimbuspwn」

https://www.security-next.com/136252大阪市の公開資料にコロナ患者管理システムのパスワード – 2段階認証の盲点も

https://www.security-next.com/136220クリプトマイナーの感染攻撃に「Spring4Shell」を悪用

https://www.security-next.com/136257目指すべきはランサムウェア被害から半日で復旧できる体制

ランサムウェア対策の軸は「事業再開のスピード」 どうすれば速く対応できるか(4/27)

https://techtarget.itmedia.co.jp/tt/spv/2204/19/new

セキュリティ研修アウトプット

# 目次

[1. 秘匿情報の漏洩 – 物理的な漏洩](#1-秘匿情報の漏洩-物理的な漏洩)

[2. 秘匿情報の漏洩 – 他サイト漏洩の影響](#2-秘匿情報の漏洩—他サイト漏洩の影響)

[3. 辞書アタックと強度の弱いパスワード](#3-辞書アタックと強度の弱いパスワード)

[4. 不十分なアクセス権限(パーミッション)](#4-不十分なアクセス権限パーミッション)

[5. 不十分な認証方法の実装](#5-不十分な認証方法の実装)

[6. ディレクトリ・トラバーサル](#6-ディレクトリトラバーサル)

[7. SQLインジェクション](#7-sqlインジェクション)

[8. OSコマンドインジェクション](#8-osコマンドインジェクション)

[9. XSS(クロス・サイト・スクリプティング)](#9-xssクロスサイトスクリプティング)# 1. 秘匿情報の漏洩 物理的な漏洩

## 物理的手段による漏えい

会社には社外に公開してはいけない

– 顧客や社員の個人情報

– 社内での会議資料

– 財務情報

– 開発中の新商品の情報などの __機密情報__ がある。これらの情報が物

2022/4/28主にITとかセキュリティの記事

開くだけで感染、「Emotet」新手口 – 「アイコン偽装」でさらに拡張子を隠蔽

https://www.security-next.com/136167J-CSIP、標的型攻撃情報29件を共有 – FAX起点とするBECも

https://www.security-next.com/136179ランサムウェア「Yanluowang」の復号ツールを提供 – カスペルスキー

https://www.security-next.com/136187講座マッチングサービスで不具合、メアドを誤表示

https://www.security-next.com/136174法人向けIoT機器の悪用によるサイバー攻撃防止を啓蒙するサイトを公開 – ICT-ISAC

https://www.security-next.com/136176【重要】迷惑メール (なりすましメール) に関する注意喚起のお知らせ Z会(4/26)

https://www.zkai.co.jp/post-30339/日本企業の約8割が内部脅威に対策せず–Imperva調査(4/26)

https://

TryHackMeで勉強したことをまとめる part2

https://tryhackme.com/

タイトルの通りTryHackMeで勉強した内容をまとめた記事です。

英語で勉強したものを日本語でまとめているので、ところどころ日本語がおかしいところもあるかもしれませんがお許しください。

間違っている部分があれば教えていただけるとありがたいです。# Linux Fundamentals Part1

### Task6

`find`コマンドでファイル全体から特定のファイルを探すことができる。

`*`で特定の拡張子のファイルを探すこともできる。### Task7

`&`を用いることでコマンドをバックグラウンドで実行してくれる。

`&&`で複数のコマンドを実行できる。(後ろのコマンドが実行されるのは前のコマンドが成功したときのみ)

`>`でコマンドの実行結果をリダイレクトできる。(上書き)

`>>`でコマンドの実行結果をリダイレクトできる。(追記)# Linux Fundamentals Part2

### Task1

SSH(Secure Shell)とは、情報を暗号化してリモートマシンを遠隔操作するための仕組みである。

SSH

2022/4/27主にITとかセキュリティの記事

「Emotet」にあらたな感染手口 – マクロ無効でも感染

https://www.security-next.com/136146栃木の名産品通販サイトに不正アクセス – クレカ情報流出の可能性

https://www.security-next.com/136133テレワーク施設のセキュ対策まとめたガイドライン – 事例やチェック表も

https://www.security-next.com/136130Emotet感染でメール関連情報流出の可能性 – 緑の安全推進協会

https://www.security-next.com/136128個人情報含む議事録をサイトで誤公開 – ファンコミュニティ運営会社

https://www.security-next.com/136123最強ウイルス「エモテット」の攻撃急減 メール送信停止も「必ず再開」 警戒訴え(4/25)

https://www.sankei.com/article/20220425-NKXS4CHRLRLHPKGJJGSQ2UXUWY/2022年1月から3月を振り返って(4/25)

https

ソーシャルエンジニアリング攻撃 フィッシングメールについて理解する

# はじめに

[フィッシング](https://ja.wikipedia.org/wiki/%E3%83%95%E3%82%A3%E3%83%83%E3%82%B7%E3%83%B3%E3%82%B0_(%E8%A9%90%E6%AC%BA))は一般的なソーシャルエンジニアリング攻撃です。

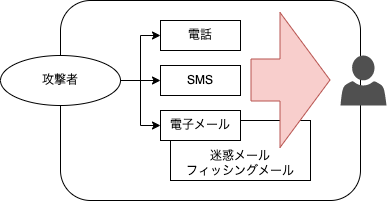

攻撃者[^1]が行うソーシャルエンジニアリング攻撃のベクトルは、電話、SMS(Short Message Service)[^2]、電子メールを手段として利用します。

本記事では電子メールに焦点を当てています。近年増加しているフィッシングメールに対する正しい考え方を持つことを目的に、フィッシングメールの見分け方や、分析方法などについて記載しています。この記事がフィッシングメールによる被害を減らせることに少しでもお役にたてれば幸いです。

フィッシング

2022/4/26主にITとかセキュリティの記事

電子帳簿保存法(Law on Book and Record Keeping through Electronic Methods)(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nc/18/020600009/041900113/「東欧のシリコンバレー」に影 日立など日本企業も影響(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nc/18/092400133/041900075/データベースの新常識 クラウド移行でDX加速(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nc/18/020600014/041800115/都水道局を装うフィッシング 300円割引で誘導する新手口(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nnw/18/031800050/041800038/再配布と経路集約(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nnw/18/03150

Ubuntu Server 20.04.3 LTS 構築#24 セキュリティ設定10(DNSサーバー)

実施日:2022/04/18~2022/04/25

【今回の内容】

DNSサーバーのセキュリティ設定# DNSサーバーのセキュリティ対策

ローカル上で出来ること。

・ゾーン転送の制限

⇒マスターDNSサーバーからスレーブDNSサーバーにゾーン転送をする範囲を設定します。

転送範囲を制限することで、ゾーン情報の全体を外部から問い合わせが出来なくなります。・DNS問い合わせの制限

⇒DNS問い合わせの範囲を自信が管理する範囲内に制限をする。

管理する範囲内にすることで不正なDNSサーバー利用を阻止することが出来る。・バージョン番号の隠蔽

⇒BINDのバージョンを隠蔽することでそのバージョンが抱えている脆弱性を突かれて不正な

アクセスから防御する。但し、バージョンを隠蔽したからとって安全を確保したわけではない。

・root以外によるnamedの実行

⇒root権限で実行しているとセキュリティホールを突かれて侵入されたときに被害が甚大になるため、

被害を最小限に抑えるために一般ユーザー権限で被害を最小限にする。# DNSサーバーへの攻撃方法

・DNSキャッシュポイ

Windows10サポート終了までに長期での準備がお勧め!

Windows7は、2020年1月14日にサポート終了。

Windows8.1は、2023年1月10日に終了となります。その次のサポート切れは「Windows10」。

2025年10月14日にサポートが終了し、以降はマイクロソフトよりセキュリティ更新プログラムの提供が行われなくなり、不具合や脆弱性についての修正プログラムが提供されなくなります。サポートが終了するOSを使い続けると、脆弱性を悪用した攻撃による情報漏えいや意図しないサービス停止等の被害が発生する可能性が高くなります。

また、セキュリティの脅威は日々深刻化しており、攻撃手法も変化を続けています。

そのため、サポートが終了しているOSを利用している場合は、後継とOSへ移行することをお勧めします。## 新しいWindows・サービスパックほどマルウェア感染率が低い

2022/4/25主にITとかセキュリティの記事

「カフェのWiFiには絶対につながない」、MZ世代のホワイトハッカーが語る日常(4/23)

https://s.wowkorea.jp/news/read/344996/Apple Payを悪用する詐欺多発!多要素認証トークンを盗むアンダーグラウンドボット(4/23)

https://www.appps.jp/364749/【2022年最新版】Android の画面ロックを解除する方法のまとめ【PassFab Android unlocker 2.1.1】(4/23)

https://ascii.jp/elem/000/004/090/4090006/?rssメモリ4GBで月額3980円から 富士通「サブスクPC」はなぜ炎上したのか(4/23)

https://news.yahoo.co.jp/byline/yamaguchikenta/20220423-00292698iPhoneストレージ「その他」が多い際の対処法|データを削除/減らして容量を確保する手順(4/23)

https://gunosy.com/articles/egLZiWindowsタスクバー、時

TryHackMeで勉強したことをまとめる part1

https://tryhackme.com/

英語で勉強したものを日本語でまとめているので、ところどころ日本語がおかしいところもあるかもしれませんがお許しください。

間違っている部分があれば教えていただけるとありがたいです。# Learning Cyber Security

### Task1

webリクエストを何度も送り、総当たりでパスワードを解読する攻撃方法をBruteForceという。# What is Networking?

### Task3

デバイスにはIPアドレス(internet protocol)という変更可能なアドレスと、MACアドレス(media access control)という変更不可能なアドレスがある。IPアドレスにはパブリックアドレスとプライベートアドレスがある。

インターネットプロトコルにはIPv4があるが、インターネットに接続されるデバイスが増え、アドレスが足りなくなることから、それを解決するためにIPv6が作られた。

ピリオドで区切られた部分をオクテットと呼び、それぞれ0から255が入る。MACアドレスは製造段階でネットワークイン

静的アプリケーションセキュリティテスト(SAST)とソフトウェア構成分析(SCA):Snykなら組み合わせるとより効果的

本記事は2022年2月10日(米国時間)に公開した英語ブログ[SAST and SCA: Better together with Snyk](https://snyk.io/blog/sast-and-sca-better-together-with-snyk/?utm_source=Qiita&utm_medium=Referral&utm_campaign=QiitaBlog)を日本語化した内容です。

[](https://snyk.io/jp?utm_source=Qiita&utm_medium=Referral&utm_campaign=QiitaBlog)

## はじめに

アプリケーションの複雑化に伴い、セキュリティ対策も同様に複雑になっています。アプリケーションを構成するソ

2022/4/24主にITとかセキュリティの記事

ランサムウェア「Hive」のハッカー、「Microsoft Exchange Server」狙う(4/22)

https://japan.zdnet.com/article/35186682/人気のオープンソース脅威インテリジェンス/脅威ハンティングツール7選(4/22)

https://atmarkit.itmedia.co.jp/ait/spv/2204/22/news101.html猛威振るう「Emotet」の感染確認ツールがアップデート 検知手法を追加(4/22)

https://www.itmedia.co.jp/news/spv/2204/22/news176.htmlAndroidに音楽再生で乗っ取りの脆弱性。パッチは公開済み(4/22)

https://pc.watch.impress.co.jp/docs/news/1404859.html「アカウントを乗っ取られた」「投げ銭してくれるファンに殺された」実際にあったライブ配信者の被害(4/21)

https://finance.yahoo.co.jp/news/detail/20220421-00582

2022/4/23主にITとかセキュリティの記事

進化する「Emotet」に対応した感染チェックツール最新版を公開 – JPCERT/CC

https://www.security-next.com/136067「Java SE」脆弱性の詳細が明らかに – 発見者が影響の大きさ指摘

https://www.security-next.com/136055「Log4Shell」緩和する「ホットパッチ」にホスト乗っ取りが可能となる脆弱性

https://www.security-next.com/136029サイバー攻撃の侵入経路、VPN脆弱性の可能性 – 日邦産業

https://www.security-next.com/136076新型コロナ検査キットに脆弱性 – 検査結果が改ざん可能に

https://www.security-next.com/1360352022年1Qの脆弱性届け出は176件 – ソフトとウェブともに増加

https://www.security-next.com/136034ハンモックのIT資産管理製品に脆弱性 – 修正プログラムが公開

https://www.security-nex

2022/4/22主にITとかセキュリティの記事

広域での安全な個人データ越境移転を目指して「Global CBPRフォーラム」設立

https://www.security-next.com/136018サイバー攻撃被害の情報共有に向けて検討会 – 政府

https://www.security-next.com/136026ランサム攻撃に2割が支払い、4割は復旧できず

https://www.security-next.com/1357152022年1Qの脆弱性DB登録は3780件 – 5四半期ぶりに減少

https://www.security-next.com/135988「Java SE」がアップデートで脆弱性7件を修正 – 「同7」延長サポートは7月に終了

https://www.security-next.com/1359846割以上の組織でサイバー攻撃が増加、約半数に実被害–Splunk調査(4/20)

https://japan.zdnet.com/article/35186543/認証サービスOkta、「LAPSUS$」による不正アクセスの影響は「想定よりはるかに小規模」(4/20)

ht

ネットワーク&セキュリティ勉強(using AWS)

勉強のために、以下の事をしました。

① AWS上で仮想サーバーを立てる

② VPCやサブネットの設定をする

③ ①で立てた仮想サーバー上に、apacheをインストールする

2022/4/21主にITとかセキュリティの記事

Lenovo製ノートPCのBIOSに複数脆弱性 – 100モデル以上に影響

https://www.security-next.com/135938Oracle、四半期パッチをリリース – のべ520件の脆弱性に対応

https://www.security-next.com/135967米政府、北朝鮮関連グループの攻撃に注意喚起 – 標的は暗号通貨やNFT関連

https://www.security-next.com/135959組込システム向け「mruby」に複数の脆弱性

https://www.security-next.com/135943インスタアカウントが乗っ取り被害、DMに個人情報 – 建築設計会社

https://www.security-next.com/135951Emotet感染でメール約85万件が流出した可能性 – JP-AC

https://www.security-next.com/135954件名「国民年金(基礎年金)アカウント停止通知」のメール、日本年金機構(ねんきんネット)をかたるフィッシングに注意 偽サイトに誘導して個人情報

2022/4/20主にITとかセキュリティの記事

2022年1Qのセキュ相談、前四半期比4割増 – Emotet関連が約54.7倍

https://www.security-next.com/135905「NHK」のフィッシング – 「ネット登録必要」とだます手口

https://www.security-next.com/135932WordPressのデザインを制御する人気プラグインに深刻な脆弱性

https://www.security-next.com/135893日本年金機構や「ねんきんネット」を装うフィッシングに注意

https://www.security-next.com/135897【5月12日】攻撃への対応/回復力を磨け、データ保護を重視する最新対策

https://active.nikkeibp.co.jp/atcl/sp/seminar/22/04/08/00227/?i_cid=nbpnxta_sied_pickup大和証券の英国子会社が不正アクセス被害(4/18)

https://cybersecurity-jp.com/news/65824ハッカー集団「Anonymous」によるロ

独学リバースエンジニアリング バイナリファイルの解析

# はじめに

バイナリファイルの解析はアプリケーションやファームウェアのデバッグ、マルウェアの解析等目的に応じて手段となるツールが異なります。本記事はバイナリファイルの解析を行うために必要となる基本的な知識や、リバースエンジニアリングツールの概要について記載しています。

リバースエンジニアリングツールは[IDA Pro](https://hex-rays.com/ida-pro/)など有料のプロダクトがありますが、本記事ではフリーで利用可能なツールに着目しています。

## バイナリファイルとは

コンピュータが処理する情報(データ)は基本的にテキストファイルと、バイナリファイルに大別できます。テキストファイルはテキストエディタなどを使用して何らかの文字コードでエンコードされたテキストファイルのことです。テキストファイルに書かれた内容は人間にしか理解できません。

[バイナリ](https://ja.wikipedia.org/wiki/%E3%83%90%E3%82%A4%E3%83%8A%E3%83%AA)ファイルは2進数の0と1が並んだビット列で表現されたファイルです。画

2022/4/19主にITとかセキュリティの記事

「Cisco WLCソフトウェア」に深刻な脆弱性 – 管理者としてログインされるおそれ

https://www.security-next.com/135863国内上場企業が優先対処したいリスク、上位に「サイバー攻撃」

https://www.security-next.com/135725スマホゲーム「イケメン戦国」で障害 – 不正アクセス原因か

https://www.security-next.com/135861クラウドサーバで個人情報流出の可能性 – 京都駅ビル

https://www.security-next.com/135852教育機関向け通販サイトに不具合 – 入金確認SMSを誤送信

https://www.security-next.com/135859「ZOZOTOWN」装いクレカ情報だまし取るフィッシング

https://www.security-next.com/135881<独自>露侵攻前にサイバー攻撃頻発 政府機関標的(4/18)

https://gunosy.com/articles/aTz7aサイバー保険、揺らぐ「戦時は補償