- 1. 2022/5/4主にITとかセキュリティの記事

- 2. 2022/5/3主にITとかセキュリティの記事

- 3. 駆け出しエンジニアが入社する前にやってほしいセキュリティ対策 5選

- 4. npm の依存関係かく乱攻撃をおとり捜査で明らかに

- 5. 脆弱性診断士メモ

- 6. 2022/5/2主にITとかセキュリティの記事

- 7. [セキュリティ]ハッシュと暗号化~CryptとHashの違い~

- 8. 2022/5/1主にITとかセキュリティの記事

- 9. オープンリダイレクト メモ

- 10. HTTPヘッダーインジェクション メモ

- 11. IoT用途セキュアエレメントのパフォーマンス比較

- 12. 2022/4/30主にITとかセキュリティの記事

- 13. 入社3年目、業務以外の知識がない自分がGWを捧げてサービス・アプリケーションを勉強してみた!〜1日目AWS:IAMユーザ作成・前編〜

- 14. 2022/4/29主にITとかセキュリティの記事

- 15. セキュリティ研修アウトプット

- 16. 2022/4/28主にITとかセキュリティの記事

- 17. TryHackMeで勉強したことをまとめる part2

- 18. 2022/4/27主にITとかセキュリティの記事

- 19. ソーシャルエンジニアリング攻撃 フィッシングメールについて理解する

- 20. 2022/4/26主にITとかセキュリティの記事

2022/5/4主にITとかセキュリティの記事

Microsoft Azure、PostgreSQLに不正アクセスできる脆弱性【修正済み】(5/2)

https://news.mynavi.jp/techplus/article/20220502-2334455/東映アニメ、不正アクセスの調査結果を公表–業務ソフト配布元が改ざん(5/2)

https://japan.zdnet.com/article/35187047/ハッカー集団「Anonymous」、ロシア主要電力組織や銀行などからデータ流出(5/2)

https://news.mynavi.jp/techplus/article/20220502-2334519/ランサムウェア「Yanluowang」暗号化アルゴリズムに脆弱性、カスペルスキーが復号ツールをリリース(5/4)

https://gunosy.com/articles/eaw2L資産形成コンサルティングの明光トレーディングにランサムウェア攻撃、顧客情報等が流出した可能性(5/2)

https://s.netsecurity.ne.jp/article/2022/05/02/47548.html

2022/5/3主にITとかセキュリティの記事

未感染者にも及ぶ「Emotet」被害 – なりすまされ、約10万件のメール

https://www.security-next.com/136270クライアントソフトなど複数製品に脆弱性 – 米Zoom

https://www.security-next.com/136265スマホ向け主要プロセッサのAppleロスレス処理に脆弱性 – 2021年12月に修正

https://www.security-next.com/136277経産省など セキュリティ対策徹底を サイバー攻撃に注意喚起(5/1)

https://ab.jcci.or.jp/article/63461/【重要】弊社社員を装った不審なメール (なりすましメール) に関する注意喚起のお知らせ ノアドット(5/1)

https://nordot.app/893306469486280704サードウェーブに誤情報提供しライセンス契約 マカフィーに損害賠償命じる判決(4/29)

https://www.zaikei.co.jp/article/20220429/670479.htmlハーモニーOSで巻き返

駆け出しエンジニアが入社する前にやってほしいセキュリティ対策 5選

情報を扱うプロになる前に、これぐらいはやっておいてほしい&癖付けしておいてほしいというのをまとめてみました。

# ① OSの標準機能でドライブ自体を暗号化しておく

## 理由

盗難されたり紛失した際も、SSDやハードディスクをMacから取り出してデータを取り出そうとしても、パスワードを入力しなければデータにアクセスすることはできないから。## やり方

### Mac OS(FileVault)

https://support.apple.com/ja-jp/HT204837### windows(BitLocker)

https://support.microsoft.com/ja-jp/windows/%E3%83%87%E3%83%90%E3%82%A4%E3%82%B9%E3%81%A

npm の依存関係かく乱攻撃をおとり捜査で明らかに

本記事は、2022年4月29日 (米国時間) に Snyk Security Research team が公開した [Targeted npm dependency confusion attack caught red-handed](https://snyk.io/blog/npm-dependency-confusion-attack-gxm-reference/)を日本語化した内容です。

[](https://snyk.io/jp)

:::note info

UPDATE – 01/05/2022 – npm はレジストリから悪意のあるパッケージを削除しました。

:::# npm マルウェアの動向

近年、様々なエコシステムにおいて、悪意のあるパッケージの数が増え続けています。一般的に、これらのパッ

脆弱性診断士メモ

# 脆弱性診断士メモ

PF/WA脆弱性診断やペンテストについて、学習した内容をアウトプットしていきます。## ペンテスト

### pivotとは

既に侵入したシステムから、同一ネットワーク上の別システムへの侵入を行うこと。

水平移動(lateral movement)とも表現される。外部からの侵入のシナリオとして、一般ユーザの認証情報で侵入されたとします。

攻撃者の目標を達成するために一般ユーザの権限では足りない場合、同一ネットワーク上でpivotし、より権限の強いシステムに対して更に侵入を試みます。## 脆弱性診断

今後追加予定

2022/5/2主にITとかセキュリティの記事

中国のハッカー集団APT41が、米国の家畜管理システムに謎の攻撃(4/30)

https://forbesjapan.com/articles/detail/47238去年のサイバー犯罪被害 日本人の7人に1人 被害額は320億円に(4/30)

https://www3.nhk.or.jp/news/html/20220430/k10013606061000.html2022年1月~3月対象「Webサイト・Webアプリケーションを狙ったサイバー攻撃検知レポート」を発表(5/1)

https://www.jiji.com/sp/article?k=000000276.000009107&g=prtZoom for Macのアップデート中にパッケージのバージョンを確認できない脆弱性が発見され、Zoomがアップデートを呼びかけ。(4/30)

https://applech2.com/archives/20220430-zoom-for-mac-critical-security-vulnerability.html東映アニメーションへの不正アクセスについてまとめてみた(4/3

[セキュリティ]ハッシュと暗号化~CryptとHashの違い~

# はじめに

Laravelで、ユーザーのIDを生データでブラウザに不必要に表示してしまうのはいかがなものかと思い、Hashをすべきかencryptすべきか悩んで色々調べていた。

その時に自分の知識が浅はかすぎたことを痛感した、、、Laravelでは「暗号化」の方法として`Crypt`ファサードによる`encryptString`やヘルパメソッドである`encrypt`が、「ハッシュ」の方法として`Hash`ファサードによる`make`メソッドがあるのは知っていたけど、どのように使い分けるか知らなかったのでメモ。

https://readouble.com/laravel/8.x/ja/encryption.html

https://readouble.com/laravel/8.x/ja/hashing.html

# 暗号化とハッシュの違い

上記のドキュメントに合わせてコチラを参考にしました。

https://tooljp.com/windows/chigai/html/IT/hash-encrypt-chigai.html

恥ずかしい話、ここを知らなかったです。。

2022/5/1主にITとかセキュリティの記事

米国当局、サイバー攻撃に悪用されている脆弱性トップ15公開、ただちに確認を(4/29)

https://news.mynavi.jp/techplus/article/20220429-2332490/2022年1月~3月対象「Webサイト・Webアプリケーションを狙ったサイバー攻撃検知レポート」を発表(4/29)

https://www.jiji.com/sp/article?k=000000276.000009107&g=prt法人3割が個人情報流出、過去1年で トレンドマイクロ(4/29)

https://www.nikkei.com/article/DGXZQOUC079GS0X00C22A4000000/米国政府は、悪意のある仮想通貨取引アプリについて投資家に警告(4/29)

https://nextmoney.jp/?p=50054米歯科医師会に身代金ウイルス攻撃、9ギガのデータが盗難(4/29)

https://forbesjapan.com/articles/detail/472712022年2月のモバイルマルウェアレビュー ― スパイウェア型トロイ

オープンリダイレクト メモ

* Webアプリの脆弱性を利用した攻撃の一つであるオープンリダイレクトについてメモする。

## 概要

* Webアプリのリダイレクト機能を悪用し、ユーザーを悪意のあるサイトに誘導する攻撃

* 流れ

1. 攻撃者は、攻撃用リンク(正規サイトURLの遷移先指定クエリパラメータに攻撃者用サイトを指定したもの)を用意する。

2. 攻撃用リンクをユーザーにクリックさせ、ユーザーを攻撃者のサイトに誘導させる。

“`

# 正規リンク:正規の遷移先に遷移する

http://example.com/openredirect/login?redirect_uri=http://example.com/post_login# 攻撃用リンク:攻撃者のサイトに遷移する。

http://example.com/openredirect/login?redirect_uri=http://evil.example.com/post_login

“`* 何も検証を行わず、パラメーターの値に基づいてユーザーエージェントをリダイレクトするように構成さ

HTTPヘッダーインジェクション メモ

* Webアプリの脆弱性を利用した攻撃手法の一つであるHTTPヘッダーインジェクションについてメモする。

## 概要* フォームやURLで入力するリクエストパラメータやクエリパラメータを、想定しないデータに改変して送信し、HTTP レスポンスヘッダに新たなヘッダ要素を追加したり、レスポンスボディに任意の文字列を追加する攻撃

* 例:改行コードによる任意のヘッダー設定

* HTTPリクエスト

“`http

http://example.com/account/aaa?redirect_url=http://example.com/account/login%0D%0ASet-Cookie:+SSO_ID=XYZ123

“`* HTTPレスポンス

“`http

HTTP/1.1 302 Found

Date: Sun, 18 Jun 2021 21:34:35 GMT

Location: http://example.com/account/login

Set-Cookie: SSO_ID=XYZ

IoT用途セキュアエレメントのパフォーマンス比較

# はじめに

IoT向けセキュアエレメントのパフォーマンス比較記事があったので、翻訳しつつ考察を行う。

記事「Performance Analysis of Secure Elements for IoT」(注1# 概要

IoTデバイスは外部との通信機能で大きく機能、用途が広がっている。特にIPV6対応の新しいIoTプロトコルなども登場しており、通信機能の進化は加速している。

特に、IPV6は従来型のゲートウェイを介した通信ではなく、単純なセンサーレベルのIoTデバイスにも一意のアドレスが配布でき、アクセスできるようになっている。

一方、制限されたIoTデバイスの計算資源の中で取り扱うデータは通常のコンピューターと同様のセキュリティレベルを求められるようになっている。

そのようなIoTデバイスのセキュリティの課題に対して、各半導体ベンダーはセキュアエレメントを提供し、セキュリティレベルの確保については支援する機能を提供している。

一方、IoTデバイスのもう一つの制約である消費電力、および処理を行うための実行時間、これがすなわちデバイスのライフサイクルに大きく影響する部分でも

2022/4/30主にITとかセキュリティの記事

あなたのパソコンから会社の重要情報が盗まれる…「ランサムウェア」の“本当の脅威”(4/28)

https://gendai.ismedia.jp/articles/-/94513法人向けIoT機器の悪用によるサイバー攻撃防止を啓蒙するサイトを公開 – ICT-ISAC

https://www.security-next.com/136176「サイバー攻撃検知レポート」公開 – 3月に攻撃が急増、連休前後の対策を(4/28)

https://news.mynavi.jp/techplus/article/20220428-2332583/ランサムウェア攻撃を受けた組織は66%、身代金は5倍に–Sophos年次調査(4/28)

https://japan.cnet.com/article/35186948/最悪の脆弱性「Log4Shell」、依然として数百万のJavaアプリに存在(4/28)

https://news.mynavi.jp/techplus/article/20220428-2332533/ハッカーが法執行機関になりすましてAppleやGoogleから入

入社3年目、業務以外の知識がない自分がGWを捧げてサービス・アプリケーションを勉強してみた!〜1日目AWS:IAMユーザ作成・前編〜

# はじめに

前記事(https://qiita.com/hugo-crt/items/3cebbbf16db1d2fde063)

の続きです。今回はrootユーザ登録後設定したいセキュリティ対策についてです。

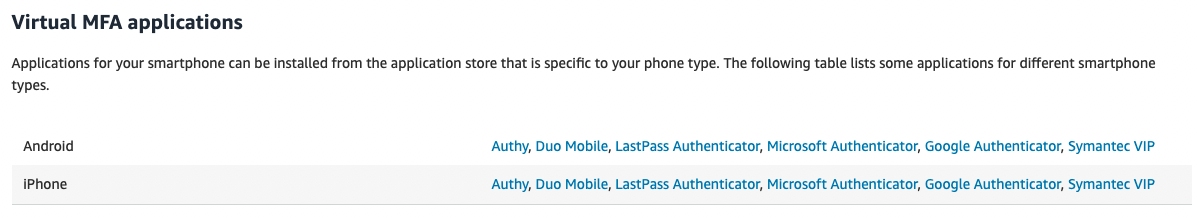

セキュリティに関するドキュメントは膨大な情報量なので基本的な点だけかいつまんでいこうと思います。# 必要なもの

– スマートフォン

– 以下認証アプリケーションのいずれか(今回はMicrosoft Authenticatorを使用します)

# 責任共有モデル

責任共有モデルとは、AWSが提示している責任の所在を表したものです。

以下の画像になります。

[2. 秘匿情報の漏洩 – 他サイト漏洩の影響](#2-秘匿情報の漏洩—他サイト漏洩の影響)

[3. 辞書アタックと強度の弱いパスワード](#3-辞書アタックと強度の弱いパスワード)

[4. 不十分なアクセス権限(パーミッション)](#4-不十分なアクセス権限パーミッション)

[5. 不十分な認証方法の実装](#5-不十分な認証方法の実装)

[6. ディレクトリ・トラバーサル](#6-ディレクトリトラバーサル)

[7. SQLインジェクション](#7-sqlインジェクション)

[8. OSコマンドインジェクション](#8-osコマンドインジェクション)

[9. XSS(クロス・サイト・スクリプティング)](#9-xssクロスサイトスクリプティング)# 1. 秘匿情報の漏洩 物理的な漏洩

## 物理的手段による漏えい

会社には社外に公開してはいけない

– 顧客や社員の個人情報

– 社内での会議資料

– 財務情報

– 開発中の新商品の情報などの __機密情報__ がある。これらの情報が物

2022/4/28主にITとかセキュリティの記事

開くだけで感染、「Emotet」新手口 – 「アイコン偽装」でさらに拡張子を隠蔽

https://www.security-next.com/136167J-CSIP、標的型攻撃情報29件を共有 – FAX起点とするBECも

https://www.security-next.com/136179ランサムウェア「Yanluowang」の復号ツールを提供 – カスペルスキー

https://www.security-next.com/136187講座マッチングサービスで不具合、メアドを誤表示

https://www.security-next.com/136174法人向けIoT機器の悪用によるサイバー攻撃防止を啓蒙するサイトを公開 – ICT-ISAC

https://www.security-next.com/136176【重要】迷惑メール (なりすましメール) に関する注意喚起のお知らせ Z会(4/26)

https://www.zkai.co.jp/post-30339/日本企業の約8割が内部脅威に対策せず–Imperva調査(4/26)

https://

TryHackMeで勉強したことをまとめる part2

https://tryhackme.com/

タイトルの通りTryHackMeで勉強した内容をまとめた記事です。

英語で勉強したものを日本語でまとめているので、ところどころ日本語がおかしいところもあるかもしれませんがお許しください。

間違っている部分があれば教えていただけるとありがたいです。# Linux Fundamentals Part1

### Task6

`find`コマンドでファイル全体から特定のファイルを探すことができる。

`*`で特定の拡張子のファイルを探すこともできる。### Task7

`&`を用いることでコマンドをバックグラウンドで実行してくれる。

`&&`で複数のコマンドを実行できる。(後ろのコマンドが実行されるのは前のコマンドが成功したときのみ)

`>`でコマンドの実行結果をリダイレクトできる。(上書き)

`>>`でコマンドの実行結果をリダイレクトできる。(追記)# Linux Fundamentals Part2

### Task1

SSH(Secure Shell)とは、情報を暗号化してリモートマシンを遠隔操作するための仕組みである。

SSH

2022/4/27主にITとかセキュリティの記事

「Emotet」にあらたな感染手口 – マクロ無効でも感染

https://www.security-next.com/136146栃木の名産品通販サイトに不正アクセス – クレカ情報流出の可能性

https://www.security-next.com/136133テレワーク施設のセキュ対策まとめたガイドライン – 事例やチェック表も

https://www.security-next.com/136130Emotet感染でメール関連情報流出の可能性 – 緑の安全推進協会

https://www.security-next.com/136128個人情報含む議事録をサイトで誤公開 – ファンコミュニティ運営会社

https://www.security-next.com/136123最強ウイルス「エモテット」の攻撃急減 メール送信停止も「必ず再開」 警戒訴え(4/25)

https://www.sankei.com/article/20220425-NKXS4CHRLRLHPKGJJGSQ2UXUWY/2022年1月から3月を振り返って(4/25)

https

ソーシャルエンジニアリング攻撃 フィッシングメールについて理解する

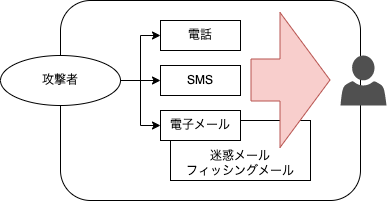

# はじめに

[フィッシング](https://ja.wikipedia.org/wiki/%E3%83%95%E3%82%A3%E3%83%83%E3%82%B7%E3%83%B3%E3%82%B0_(%E8%A9%90%E6%AC%BA))は一般的なソーシャルエンジニアリング攻撃です。

攻撃者[^1]が行うソーシャルエンジニアリング攻撃のベクトルは、電話、SMS(Short Message Service)[^2]、電子メールを手段として利用します。

本記事では電子メールに焦点を当てています。近年増加しているフィッシングメールに対する正しい考え方を持つことを目的に、フィッシングメールの見分け方や、分析方法などについて記載しています。この記事がフィッシングメールによる被害を減らせることに少しでもお役にたてれば幸いです。

フィッシング

2022/4/26主にITとかセキュリティの記事

電子帳簿保存法(Law on Book and Record Keeping through Electronic Methods)(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nc/18/020600009/041900113/「東欧のシリコンバレー」に影 日立など日本企業も影響(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nc/18/092400133/041900075/データベースの新常識 クラウド移行でDX加速(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nc/18/020600014/041800115/都水道局を装うフィッシング 300円割引で誘導する新手口(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nnw/18/031800050/041800038/再配布と経路集約(4/25)

https://xtech.nikkei.com/atcl/nxt/mag/nnw/18/03150