- 1. 「ホワイトハッカーの教科書」を読んでみた

- 2. 2022/6/3主にITとかセキュリティの記事

- 3. KaliでBurpSuiteが起動しない

- 4. エクスプロイトコード とは

- 5. KaliのBurpSuiteをアップデート

- 6. 新機能を試してみた!Trend Micro Email Security – スプーフィング検出の強化編

- 7. 2022/6/2主にITとかセキュリティの記事

- 8. django rest framework とcsrf_exempt

- 9. 情報セキュリティ 安全な状態を維持する

- 10. 2022/6/1主にITとかセキュリティの記事

- 11. 知らないうちに僕たちは Ruby on Rails に CSRF から守られている

- 12. スパイウェアとマルウェアの違い

- 13. Tencent Cloudのゲーム業界向けソリューションについて

- 14. セキュリティのトレンドを知っておくために役立つサイト

- 15. 自作PCの組み立て方 ベアメタルで構築する俺のKALI【PC組み立て編】

- 16. 2022/5/31主にITとかセキュリティの記事

- 17. スパイウェア とは

- 18. GPEN受験記

- 19. 2022/5/30主にITとかセキュリティの記事

- 20. C&Cサーバ とは

「ホワイトハッカーの教科書」を読んでみた

# ホワイトハッカー

最近この本が面白そうだなって思って購入して読んでみました。

[ホワイトハッカーの教科書](https://amzn.to/3NPVYXd)

ざっと読んでみたので、大事かなっていうのを残しておきます。

※対象レベルは初級レベルです。### 概要

主にセキュリティに関する内容(と思って読んでます)。セキュリティに関しては一般的な知識を知っておくだけでも大分違います。### ホワイトハッカーとは?

セキュリティを専門とし、法令遵守できる知識を持ち、倫理観を持った上で善良な方面に専門スキルを活かすハッカーを指す。

ホワイトハッカーという職業があるわけではなく、ある一定の評価をされたりコミュニティへの貢献などで評価された場合に得る資格

セキュリティエンジニアの延長線上にあるもの?ぐらいの認識です。### 本書の大まかな内容について

どうしたらホワイトハッカーやセキュリティエンジニアとして成長していけるかというのを示している本。

具体的なセキュリティ問題などに触れているわけではなく、手法や知識、資格などを概念的に説明しているのがメインの内容。

個人的に読んでみて気

2022/6/3主にITとかセキュリティの記事

自治体向けSaaSでデータ消失、最大257団体に影響 – 同期操作のミスで

https://www.security-next.com/137003フィッシング対策GLが改訂 – 実施すべき要件に「本文中リンクをクリックしないこと」

https://www.security-next.com/136994印刷通販サイトの情報流出 – 外部調査であらたな対象者が判明

https://www.security-next.com/136960ゆうちょ銀装うフィッシング攻撃 – 24時間以内のアクセス求める

https://www.security-next.com/137019Instagram・Zoom・LinkedInなどでアカウントの「事前ハイジャック」が可能な脆弱性が発見される(6/1)

https://gigazine.net/news/20220601-account-pre-hijacking/先週のサイバー事件簿 – 「EmoCheck」最新バージョンを公開(6/1)

https://news.mynavi.jp/article/20220601-secu

KaliでBurpSuiteが起動しない

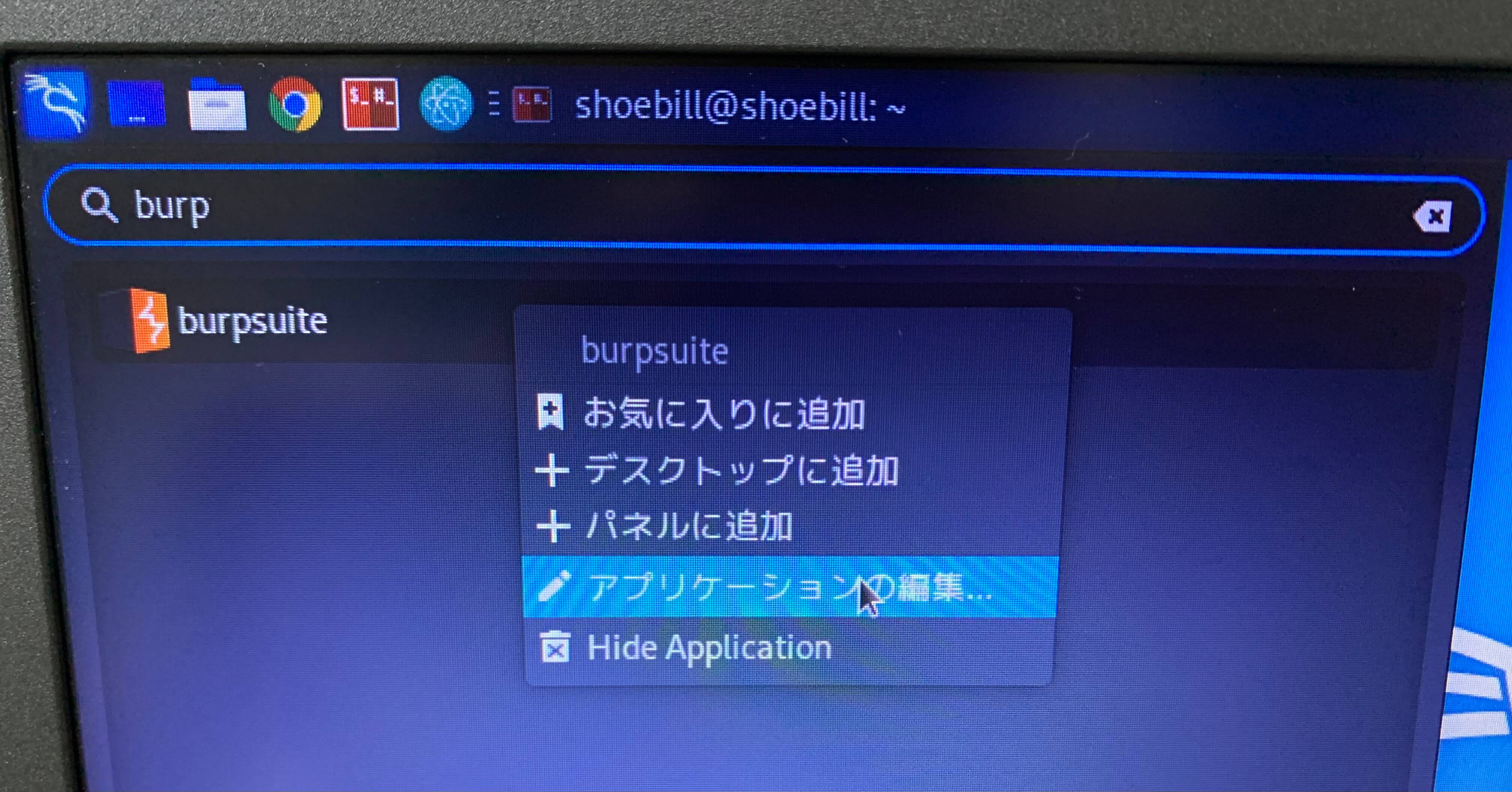

一番左上にあるKaliのメニュー(正式にはWhisker Menu)を開いて「burp」と検索。

出てきたBurpSuiteのアイコン上で右クリックすると、上の画像のようにメニューが表示される。

そこで「アプリケーションの編集」をクリック。

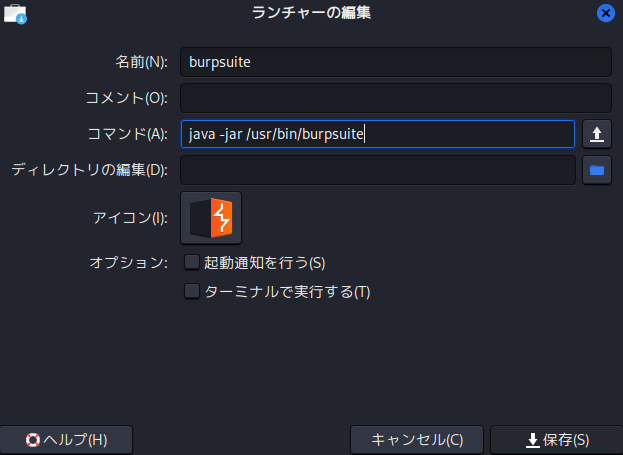

その後、下の画像の通り「コマンド(A)」の部分に

“`

java -jar /usr/bin/burpsuite

“`と書いて保存する。

これでOK.

エクスプロイトコード とは

## 勉強前イメージ

なんかセキュリティのやつで

誰かに攻撃仕掛ける系のコード?## 調査

### エクスプロイトコード とは

本来はコンピュータの脆弱性やセキュリティホールの有無を検証、また動作を再現するために作られたプログラムのことを指します。

しかしそれが転じて不正アクセス等に悪用されることもあり、攻撃などが簡単にできるため問題となっています。### エクスプロイトキットの例

– Angler

高速でよく使用されているキットの一つ。

コンピュータのHDDではなく、メモリから実行する特徴がある。– Nuclear Pack

javaなどの脆弱性をつくエクスプロイトキット

– EaaS

SaaSをもじったものでエクスプロイトキットをサービスとして提供行うもの。

容易に攻撃ができる### エクスプロイトコードの対策

何度も同じものですが、以下になります。

– セキュリティソフトの導入

– 不審なメールは開かない

– ソフトウェアやOSを最新にする## 勉強後イメージ

メリットを悪用したパターン・・・

こんな攻撃方法があるよ!ってことはできるってこ

KaliのBurpSuiteをアップデート

やることとしては、最新のjarファイルを/usr/bin/burpsuiteにコピーするということ。

# BurpSuiteのアップデート

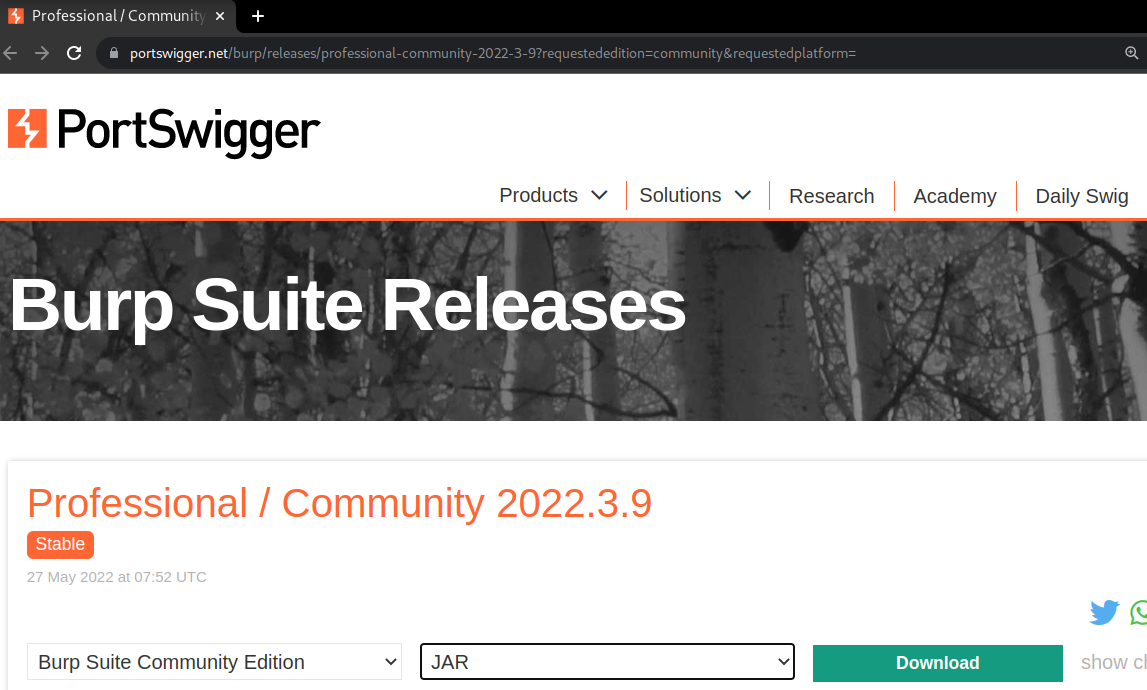

まずは下記のページ

https://portswigger.net/burp/releases/professional-community-2022-3-9?requestededition=community&requestedplatform=

に行き、jarファイルをダウンロードする:

次に、そのダウンロードしたjarファイルを**burpsuite**にリネームする:

“`

mv burpsuite_community_v2022.3.9.jar burpsuite

“`それに実行権限を与えてやる:

“`

chmod +x burpsuite

“`BurpSu

新機能を試してみた!Trend Micro Email Security – スプーフィング検出の強化編

皆さん、こんにちは。

トレンドマイクロのソリューションアーキテクトの高橋です。本記事では、トレンドマイクロのクラウド型メールセキュリティ製品となる

Trend Micro Email Security™(以下、TMEmS)の新機能をご紹介する記事となります。製品をご利用中のお客さまやご利用を検討されているお客さまにお役立てできれば幸いです。

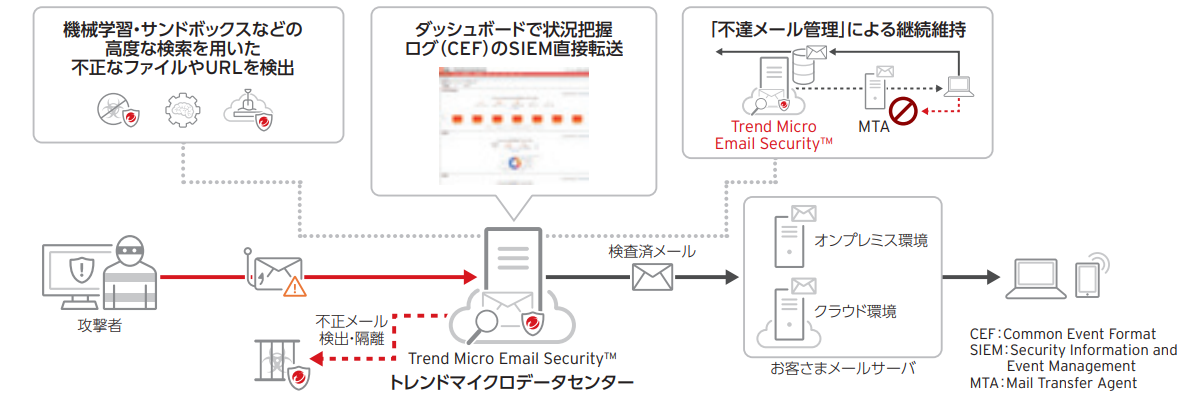

# Trend Micro Email Security とは?

まずは、本記事で登場する TMEmSについてご紹介します。

TMEmSは、トレンドマイクロが提供するクラウド型メールセキュリティ製品です。

機械学習やサンドボックスなどの先進技術と実績ある技術を融合し、クラウドでメールからの脅威を防御を実現します。

# TMEmSの新機能について

TMEmSでは、お客さま環境の保護を強化する

2022/6/2主にITとかセキュリティの記事

「MSDT」にゼロデイ脆弱性「Follina」 – MSが回避策をアナウンス

https://www.security-next.com/136947交通関連サービスのフィッシングサイトが増加 – BBSS調査

https://www.security-next.com/136955フィッシング攻撃で150万ドル相当のムーンバードNFTが遮断される(5/31)

https://nextmoney.jp/?p=50738九州カードを偽装したフィッシング確認、注意を(5/31)

https://gunosy.com/articles/ajQfSウェブサイト閲覧で勝手にマルウェアをダウンロードする「ドライブバイダウンロード攻撃」への対策(5/31)

https://ascii.jp/elem/000/004/093/4093004/?rssIEC 62443とは何か、工場のサイバーセキュリティ対策のカギを握る国際標準を解説(5/31)

https://monoist.itmedia.co.jp/mn/articles/2205/31/news006.html月桂冠にラ

django rest framework とcsrf_exempt

まずこちら

https://qiita.com/romgaran/questions/3fbf576fd34e8baf468fDjango 3.0

djangorestframework 3.13.1もしかしたらこの問題は多くの方に気に留められないかもしれませんが、

検索してもわかりやすい回答が見つからなかった上に、質問コミュニティに出しても即答してくれる方がいなかったので、書き残しておきます。djangorestframeworkは、デフォルトの状態でcsrf_exemptです。他のバージョンはちょっと確認してないですが。

これを知らずにログイン不要の投稿システムを作ってしまうと、余裕でCSRF攻撃ができてしまいますね・・・。

赤の他人サイト利用者のIPを使って爆破予告・・・とかしちゃうやつです。APIViewを用いて、postで投稿を行う時はpostメソッドの上に@method_decorator(csrf_protect)を付けましょう。

何でも通してしまうので、もしかしたら気付かれないかもしれないですが、APIViewはデフォルトでCSRF免除のようです

情報セキュリティ 安全な状態を維持する

# 情報セキュリティを学んだまとめ

まず初めに

サービスを行う上でたくさんの重要な情報を所有しているにも関わらず、情報セキュリティに詳しく知らないことへ危機感を感じ学んでみようと思いまとめたものです。

知識はほぼゼロなので誤っている部分もあるかと思いますが、何か参考になればと思います。## そもそも情報セキュリティはなぜ学ばないといけないのか

そもそも情報セキュリティ学ぶ理由として、**個人情報流出**のニュースなどをちょくちょく見ることがあります。

**情報漏洩**は会社としての評判が落ちるだけでなく、業務停止命令などビジネスに及ぼす影響はかなり高いです。その**情報漏洩**は様々な原因から発生してしまいますが、その1つとして**ハッキング**が該当します。

重要な情報を所有する側として、安全なWEBサイトを作ることや、会社を継続するために情報セキュリティを学ぶことで**情報漏洩のリスクを減らす**ためには不可欠かと思います。

また、**ハッキングからデータを破壊されたり改ざん**されサービスを続けられなくなるリスクも減らすことができます。## 情報セキュリティとは何なの

2022/6/1主にITとかセキュリティの記事

SAJ、サイバーセキュリティボランティア制度を創設 – 人材不足の公益団体を無償支援

https://www.security-next.com/136917WordPress向け連絡先管理プラグインに深刻な脆弱性

https://www.security-next.com/136909不正アクセスで顧客のクレカ情報流出の可能性 – 教材販売サイト

https://www.security-next.com/136919LINEスタンプ利用を販売者に把握されるおそれ – レポート機能を一時停止

https://www.security-next.com/136922「Avast」にDLLハイジャックの脆弱性 – 2月の更新で修正済み

https://www.security-next.com/136907ランサムウェア対策、“バックアップだけ”はバックアップにあらず 米セキュリティ企業が考える最新対策法(5/30)

https://www.itmedia.co.jp/news/spv/2205/30/news116.htmlそのホームページ大丈夫?

知らないうちに僕たちは Ruby on Rails に CSRF から守られている

# 前提

[Cloud CIRCUS Meetup](https://startialab.connpass.com/event/237357/) に登壇した際に話した内容を記事にしました.

Meetup のアーカイブは以下に上がっています.https://youtu.be/IRf6kFdd43Y

本記事は, Ruby on Rails で作成したプロジェクトが, どのように CSRF から私たちを守ってくれているのかの全体像を **なんとなく** 掴むところをゴールとして構成されています.

そのため, Rails 自体のソースコードの詳しい解説や, その他のセキュリティ対策に関することはスコープ外とします.:::note info

登壇した際に使用したスライドは以下で公開しています.

:::https://docs.google.com/presentation/d/1UvTnPyWGguUz0zzVKLJKYqejmjl9F2LJwXL3HaNXulw/edit#slide=id.g12edc3510ab_0_0

# CSRF とは

**Cross Site R

スパイウェアとマルウェアの違い

## 勉強前イメージ

大体同じもの?

## 調査

### スパイウェア とは

パソコン内でユーザの情報や行動を収集して送信するプログラムになります。

詳細は [こちら](https://qiita.com/miyuki_samitani/items/78f44d5c53b3175b8492) になります。### マルウェア とは

malicious(悪意のある) と software を組み合わせた造語で

ウイルスやワーム、トロイの木馬などデバイスに不利益をもたらすプログラムやソフトウェアの総称です。

詳細は [こちら](https://qiita.com/miyuki_samitani/items/3fd9a681bbaf70aba3e1) になります。### スパイウェアとマルウェアの違い

スパイウェアはマルウェアの一種です。

マルウェアとは不利益をもたらす総称なので、

マルウェアの中にウイルスやワームなども含まれます。## 勉強後イメージ

一種だったか・・・・

まだ全然覚えられてない。。## 参考

– [アドウェアは危険性がある? マルウェアとの違

Tencent Cloudのゲーム業界向けソリューションについて

こんにちは!

Tencentといえば…「ゲーム」業界において圧倒的な地位を誇っています。

私自身ゲームは全くしないのですが(笑)、そんな私でも名前を聞いたら知っているゲームがたくさんあります。それらの多くがTencent Cloud上で動いていて、ゲームでの強みがあるからこそのソリューションだなというものが多くあるので、

特徴的なものを紹介していきたいと思います!1.技術優位性

=実際にゲームで使われている技術をTencent CloudではPaaSとして提供しています。

一から開発したら、工数がかかり、その後の保守も必要になる部分をPaaSとして利用できるので、

利用者は、開発リソースを別なところに回せるメリットがあります。### クラウドゲーミング

サーバ側で処理を行い、処理結果をストリーミングすることで、ユーザの利用する端末のスペックに依存しない、アプリなどのインストールが不要でゲームを提供することが可能になります。– マルチデバイスに対応し、Android、iOS、Webで利用可能

– Tencent-RTCと呼ばれる、テンセント独自のプロトコルを採用する

セキュリティのトレンドを知っておくために役立つサイト

タイトルの通り、セキュリティ関連のトレンド情報を知っておきたい人向けのサイト。

良ければ参考までに。# 毎日チェック用のサイト

動向を確認する際に見ているサイト[ScanNetSecurity](https://scan.netsecurity.ne.jp/category/incident/)

[IPA 情報処理推進機構](https://www.ipa.go.jp/security/vuln/index.html)

# じっくり読みたい系のサイト

毎日では無いですが、時間が空いたときに眺める系[トレンドマイクロ セキュリティニュース](https://www.trendmicro.com/ja_jp/security-intelligence/breaking-news.html)

[ZDNet Japan](https://japan.zdnet.com/security/)

他にも良さげなサイトあれば教えてほしいです。

自作PCの組み立て方 ベアメタルで構築する俺のKALI【PC組み立て編】

# はじめに

本記事は自作PCの組み立て方について記載しています。自作PCは決まった場所にパーツをはめていく作業になるため、誰でもできます。

初めて自作する際のパーツ選定の考え方や、組み立て時のつまづきやすいポイントなどについて解説しています。## 目的

**目的**をしっかりと決めて、要件を整理することからはじめましょう。本記事の背景としてMacBook ProにVirtualBoxをインストールし、仮想マシン上でペネトレーションテストなどで使用される[Kali Linux](https://ja.wikipedia.org/wiki/Kali_Linux)(以降、Kali)を動かしていました。

課題に感じていたのが[Burpsuite](https://www.kali.org/tools/burpsuite/)など使用時にPCのスペック不足及び、オーバーヘッドで操作が非常に重くストレスを感じため、専用のベアべタルを構築したいと思い、自作PCの組み立てを決意しました。

https://ascii.jp/elem/000/004/092/4092870/?rssWebブラウザのトラフィック乗っ取るマルウェア「ChromeLoader」の活動が活発化(5/29)

https://news.mynavi.jp/techplus/article/20220529-2352899/米商務省、サイバーセキュリティー関連ソフトなどの輸出管理に関わる

スパイウェア とは

## 勉強前イメージ

聞いたことあるようなないような・・・

スパムの親戚?それともスパイが化けの皮被った的な?ウェアやから## 調査

### スパイウェア とは

パソコン内でユーザの情報や行動を収集して送信するプログラムになります。

基本的に多くのものは悪意があって使用されるものが多いですが、

ソフトなどを使用してニーズを掴むために行動の情報を取得するような使われ方をするものもあります。

悪意のあるスパイウェアはパソコンを経由して口座番号など個人情報を盗むものがあります。### スパイウェアの種類

– アドウェア

サービス提供と引き換えに広告を表示するもので

閲覧機歴を収集してそれに変動して広告を表示したりします。

必ずマーケティングに使用されるとも限らないので悪質な場合は対策をしないといけません。– ジョークプログラム

突然PCに画像が表示されるなどいたずらに使用されるものです。

最近はあまりないようです。– キーロガー

キーボード操作などを記録して外部に送信します。

パスワードなど守らないといけない情報の流出につながるので対策が必要です。– ブラウ

GPEN受験記

# はじめに

無事にGPENに合格できましたので、いつものとおりの受験記です。といっても、攻略法はすでに確立されており、以下のとおりです。https://qiita.com/log0417/items/78f1e3136f508d54784d

GPENについては公式サイトにあるとおりです。

https://www.giac.org/certifications/penetration-tester-gpen/

大事なポイントとして、他のGIAC試験が概ね70%で合格のところ、GPENは75%以上必要です。

この理由は推測ですが、GPENが他の試験と比べて簡単なのだと思われます。今回はGIAC試験で初めてハンズオン問題を経験しましたので、主にハンズオンについての記事になります。

ハンズオン以外の問題については、上記記事にあるとおり、テキストを読んでインデックスを作るという方法がベストだと思います。

また、GCFA、GREM、GNFAの3つの試験を過去に受験しましたが、GPENはこれらに比べると簡単だと感じました。これは業務経験によるものかもしれませんが、ペネトレーションテス

2022/5/30主にITとかセキュリティの記事

Emotetだけじゃない!いま、正しく知って備えるべきセキュリティ対策(6/2開催)

https://www.sbbit.jp/eventinfo/71026/サイバー攻撃の対策共有(5/28)

https://www.yomiuri.co.jp/local/hyogo/news/20220527-OYTNT50249/病院に相次ぐサイバー攻撃 遅れる医療の防衛、日経調査

大規模3病院に侵入 3分の2でパスワード漏れも(5/28)

https://www.nikkei.com/article/DGXZQOUC07A910X00C22A4000000/米、ロシア銀行などに制裁 北朝鮮ミサイル発射めぐり(5/28)

https://www.afpbb.com/articles/-/3407126?act=all次のiPadOS 16、ウィンドウの大きさが変更可能に? 新たな手がかりが見つかる【Gadget Gate】(5/27)

https://www.phileweb.com/sp/news/mobile_pc/202205/27/2897.html日本初、BSVブロ

C&Cサーバ とは

## 勉強前イメージ

サーバがあるのね?

## 調査

### C&Cサーバ とは

Command and Control server の略で、C2サーバとも呼ばれます。

サイバー攻撃などで外部からの攻撃で攻撃者に操作されるようになったコンピュータに対して

ネットを通じて指示を出したりするサーバになります。利用者に気づかれないように外部から操作されるようになったコンピュータを `ゾンビコンピュータ` と言われます。

また、ゾンビコンピュータをまとめてボットネットと呼ばれるネットワークに組織化して一斉に指示を出したりします。C&Cサーバからゾンビコンピュータへ指示を送る際は80番ポートが使用されることが多く

他の通信に紛れて検出は難しい場合があります。

また、C&CサーバのIPアドレスを頻繁に変更するのでIP指定の対策も難しくなっています。## 勉強後イメージ

要するに指示を出すサーバってことか。

確かに元のサーバは必要よね。

80番ポート使われてるんだ・・・・IP頻繁に変えるとかできるのね?## 参考

– [マルウェア感染したPCからの攻撃の自動遮断による対