- 1. VMware Tanzu Kubernetes Grid (TKG) on Amazon EC2 をセットアップしてみた (#2 後編 – 環境構築してみる)

- 2. Amazon EC2でインスタンスを作成する【UI変わったのでまとめ】

- 3. 【AWS RDS】mysql, auroraのCPU負荷を減らす。

- 4. AWSアカウントIDの作成日について

- 5. ?【自分用】学習したAWS、インフラ構築について簡単にまとめる

- 6. CloudFormationでインフラのコード化に挑戦したい①

- 7. Dockerイメージを作成し、ECSにコンテナを作成する。

- 8. CircleCIでビルドして、AWS EC2にデプロイするために知りたかったこと

- 9. 【備忘録】ECRにDockerイメージを登録する(チュートリアル編)

- 10. AWS SAA-C02 合格体験記

- 11. AWS SysOps Administrator (SOA-C02) 2022/02/01 合格

- 12. 【AWS】エラー:You are not authorized to perform this operation. Encoded authorization failure message のデーコード

- 13. Elastic Beanstalkの廃止予定(リタイアメント)プラットフォームっていつまで使えるの?

- 14. 【RDS】Amazon RDS インスタンスを 7 日以上停止する方法 (2021年10月18日時点)

- 15. AWS CDK構築備忘録①(WAF+CloudFlont+S3)

- 16. 【機械学習 勉強メモ】機械学習についてインフラでできることを考える。

- 17. モダンなWebアプリのあるべき姿 Twelve-Factor App (AWSやIaCであるTerraformと絡めたら)

- 18. AWS + Redmine 5.0.0 AMIで環境構築(2)

- 19. OpenSearch + Logstashをインストールして試してみた

- 20. AWS ソリューションアーキテクト アソシエイトC03とC02の試験範囲サービス比較

VMware Tanzu Kubernetes Grid (TKG) on Amazon EC2 をセットアップしてみた (#2 後編 – 環境構築してみる)

# 1. はじめに

[「VMware Tanzu Kubernetes Grid」](https://tanzu.vmware.com/jp/kubernetes-grid) (通称TKG)をAWS上でセットアップしてみたので、備忘録をまとめます。記事は前編後編に分けていて、前編はVMware Tanzuについての紹介、後編は実際にAWS (Amazon EC2)上でVMware Tanzuをセットアップした際の手順をまとめます。

本稿では主にVMware Japan Blog [「TKG 1.4.0 on AWS の構築」](https://blogs.vmware.com/vmware-japan/2021/10/tkg-1-4-0-on-aws.html)および[「vSphere環境への TKG 1.4.0 with NSX-ALB の簡易展開手順」](https://blogs.vmware.com/vmware-japan/2021/10/tkg-1-4-0-install.html)を参考にしながら環境セットアップしています。

そもそもVMware Tanzuって何

Amazon EC2でインスタンスを作成する【UI変わったのでまとめ】

# はじめに

EC2インスタンスの作成画面のUIが変わっていたのでメモ。

初心者にも分かりやすいよう画像多めでまとめました。# 前提

– AWSアカウントを持っている

– 無料利用枠の利用(この記事通りにやれば料金はかからない)

– ネットワークやAWS基礎レベルの話は大体分かっている# 早速、EC2インスタンスを作成!

#### 1. EC2のダッシュボードを開く

今回は東京リージョンで作成するので、リージョンが「東京」になっていることを確認します。

[Performance Insights: 概要](https://aws.amazon.com/jp/rds/performance-insights/)## CPU負荷の高いSQLをexplainで分析する。

### MySQL Workbenchの「Visual Explain」機能で、explainの結果を図で表示する。

– explain によるSQLの分析結果をそのまま文字で見ても、どこに問題があるのか理解しづらいです。

– MySQ

AWSアカウントIDの作成日について

`Organization`で管理されているAWSアカウントは、`Organization`画面に`参加済み yyyy/mm/dd`・`作成済み yyyy/mm/dd`の表記があり。

参加済みは`Organization`に既存アカウントを紐づけた日

作成済みは`Organization`からアカウントを作成した日が記載されています。このため、`Organization`からAWSアカウントを作成した場合は、`作成済み yyyy/mm/dd`の日付から作成日を調べる事ができますが。

それ以外の方法で、AWSアカウントIDの作成日を調べる方法があるのか? 調べてみました。

探してみた所、公式のドキュメントにそれっぽい記述を見つけることはできませんでしたが、stackoverflowに参考になる記事がありました。

[Is there a way to find out the age of an AWS account?](https://stackoverflow.com/questions/8679018/is-there-a-way-to-find-out-the-age

?【自分用】学習したAWS、インフラ構築について簡単にまとめる

# はじめに

自身のオリアプデ使用したAWSサービスを中心に簡単にまとめていきます。# システムをインフラから構築するメリット

インフラができるようになるメリット

### 自分でサービスを作れる

– サービスがリリースできる

– 開発する際のテスト環境を自分で作れるようになる

### システム全体で対応できる

– 障害があったときに、どこに問題があるか、切り分けられる。

– 対応策を考えるときにアプリケーションだけでなく、システム全体で対応できる# AWSとは?

Amazon Web Servicesの略。Amazonが提供する**世界最大規模**のクラウドサービス。

※クラウドサービスとはインターネット経由で機能の提供を行うサービス。

特徴

– サービスが豊富

– リソースが柔軟(必要なときに必要な文だけ調達できる。例えば、サービスのキャンペーン時にアクセス数が増加することが考えられる場合、サーバーの台数を増やすなど。)

– 従量課金(使った分だけ。)# インフラとは?

インフラストラクチャーの略。基盤。(生活インフラ=水道なんて言い方もしますね。)

業界ではサーバーやネ

CloudFormationでインフラのコード化に挑戦したい①

## はじめに

AWSを勉強し始めて1ヶ月半。そろそろ「インフラのコード化」もぼちぼち挑戦してみたいなと思い、Qiitaにアウトプットしつつ挑戦してみることに。

まず、シンプルな以下の環境のコード化を目指すことに。

* パブリックサブネットにEC2を1台

* プライベートサブネットにRDS

* VPCにはELBを設置

* VPC内にS3を設置苦戦しそう。

## 1. Templateを作成する

* YAMLかJSONのどっちかで書く

– エラー箇所を限定するために、構成要素ごとに細かく区切ってエラー確認

– VScodeが便利か?

– インデント管理に厳しいらしい

– タイプミス、インデント管理をサポートしてくれる親切な拡張機能があるのでは?## 2. TemplateをCloudFormationに通す

* そうすると、インフラ環境と、その管理人?であるStockというものが出来上がるらしい?

* 環境構築のプロセスのどこか一つでも失敗したら、何も建造されない。ただしStockだけは誕生する?

* インフラ構成要素を弄ると、Stockはそれを検知する

*

Dockerイメージを作成し、ECSにコンテナを作成する。

## Dockerイメージを作成し、ECSにコンテナを作成する。

標題通り、Hands-onを実施する。## Dockerイメージを作成する。

[前回記事](https://qiita.com/kouji0705/items/e3dce07ff4bc4d24da1d)で、ECRにDockerイメージを登録。今回はECRに登録したDockerイメージからコンテナを作成し、ECSにデプロイする。

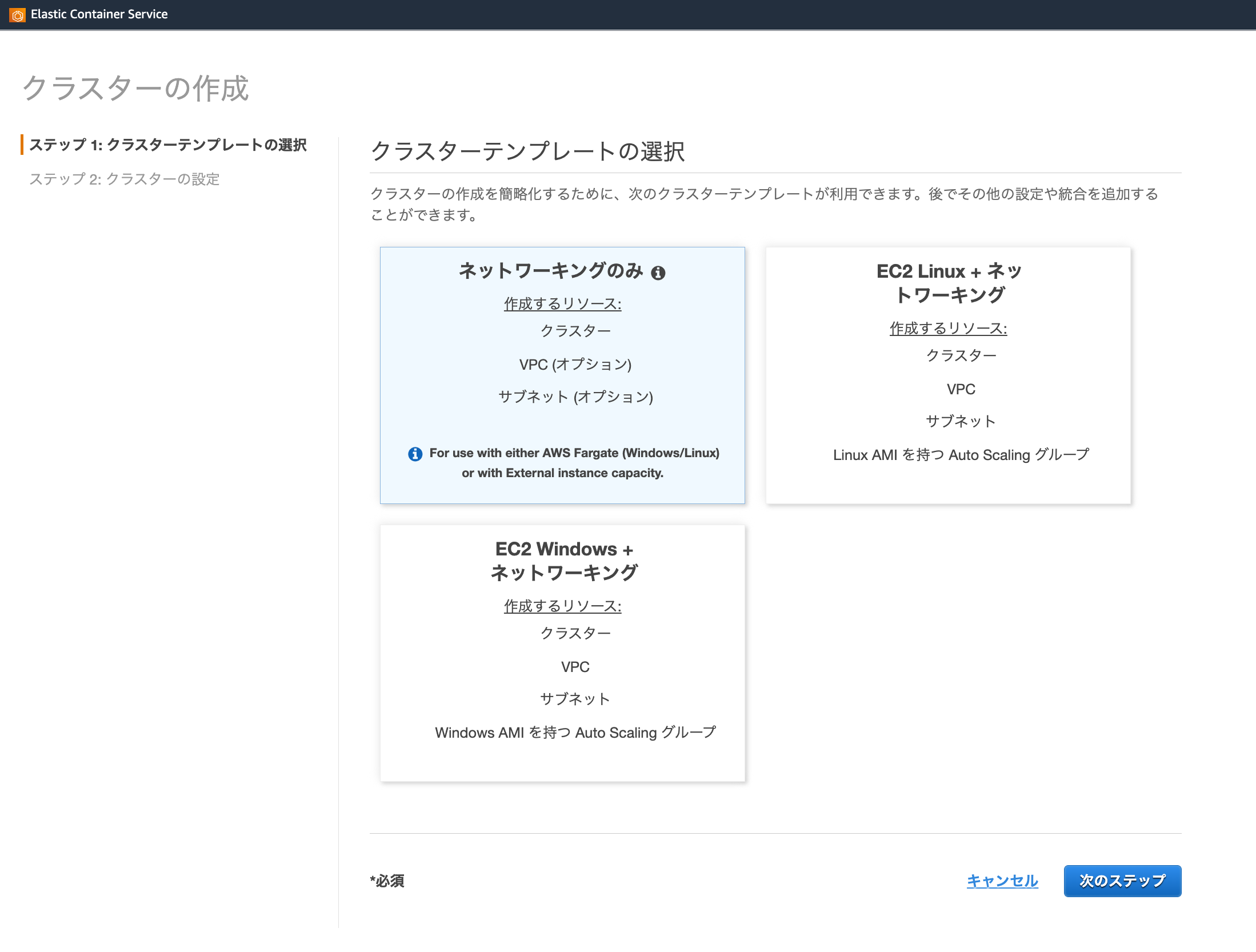

以下、ざっと記載して行きますが、詳しい説明は[前回記事](https://qiita.com/kouji0705/items/07a28d57b31bb8b012ca)に作成しています。詳しく知りたい人はこの記事を読んでね!!### クラスターを作成する

を利用する。### config.yml

[path-filtering](https://circleci.com/developer/ja/orbs/orb/circleci/path-filtering)で変更されたファイルを判定して、build.ymlのparametersに渡す。

“`

version: 2.1setup: true

orbs:

path-filtering: circleci/path-filtering@0.1.3workflows:

setup-workflow:

jobs:

– path-filtering/filter:

base-revision: develop # 比較対象のブランチ

config-path: .circleci/bu

【備忘録】ECRにDockerイメージを登録する(チュートリアル編)

## ECRにDockerイメージを登録する。

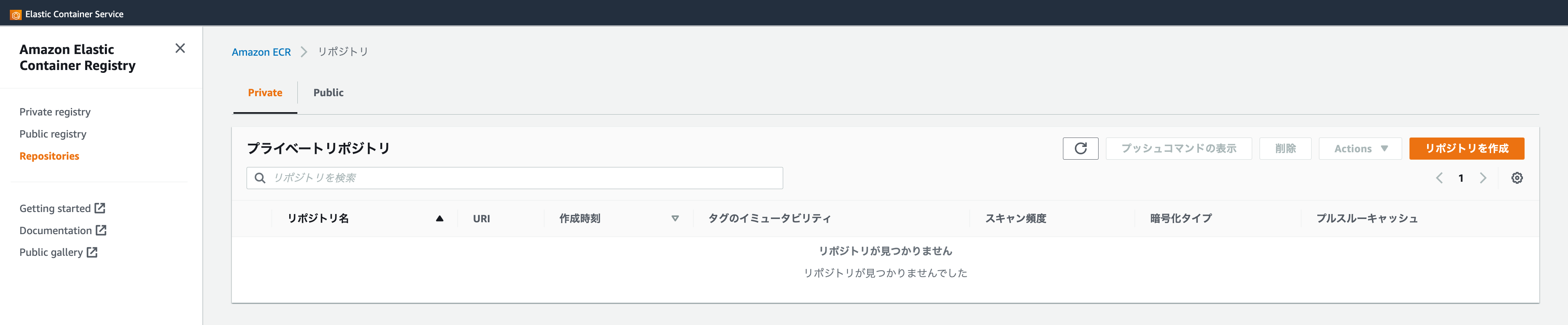

表題通り、チュートリアルを実装して行きます。### ①ECRにリポジトリを作成する

→これでリポジトリが完成します!!では、次にDockerイメージを作成します。### ②Dokcerイメージを作成する

“`Dockerfile:

FROM golang:1.17-alpineWORKDIR /go/src/app

RUN apk update && apk add git

COPY main.go .

CMD go run main.go

“`“`go:main.go

package mainimport “fmt”

func main() {

fmt.Println(“Hello Docker”)

}

“`

AWS SAA-C02 合格体験記

# 0. はじめに

はじめまして、今年の9月になくなるAWS SAA-C02の資格をとりました。試験の感想について記事を投稿します

# 1. 受験目的

– 自分は2年くらいAWSのサービスを触ったことがありますがAWSのサービスが山のように毎月追加されるので、AWSサービスについてどれくらい知っているか、つまり理解度を確認するために試験を受けてみたかったです。

– 自分がよく使ってるサービス

– Elastic Beanstalk, Lambda

– RDS, DynamoDB

– CloudWatch

– SQS

# 2. 学習期間

あまり正確ではないですが恐らく1ヶ月です。勉強時間は

– 平日の朝 10~20分

– 週末 2,3時間

– 試験の2日前 40時間

# 3. 学習方法

私は全部Udemyで勉強します。勉強した2つのコースを紹介します。コースを選択基準はUdemy上の評価ですね。因みに両方コースの評価はめちゃ高いです。

– [Ultimate AWS Certified Solutions Architect Associate 2022]

AWS SysOps Administrator (SOA-C02) 2022/02/01 合格

# はじめに

今回初めてQiitaに投稿します。

今までこうしたアウトプットをする機会から遠ざかっていましたが、

これを機に少しずつアウトプットの機会を増やしたいと思います。今回SOA-C02について、記事を書こうと思った理由は

AWS認定資格の中でも試験ラボがある特殊な試験だと思ったので

良いネタと思ったためです。簡単に勉強方法と試験ラボでどのような対策をしたか書いていきます。

# 前提

– SAA(2021/2)、DVA(2021/12) に獲得済み

– 業務では特にSysOpsに関連するサービスは利用していない# 試験結果

合格

スコア:840# 学習期間

2か月程度# 学習内容

– [AWS WEB問題集で学習しよう](https://aws.koiwaclub.com/)

– Udemy(模擬試験問題集)

– BlackBelt

– BenchPrep(模擬試験)

– 試験ラボ対策基本的にWEB問題集でポイントを押さえるようにして勉強しました。

WEB問題集で分からないところをBlackBeltや検索して深掘りしていました。模擬試験は終盤にまとめ

【AWS】エラー:You are not authorized to perform this operation. Encoded authorization failure message のデーコード

## 問題

EC2インスタンス作成時Nameタグ付けを強制するSCPを実装した後、NameタグをつけずにEC2インスタンスを作成したら下のようなエラーメッセージが表示されました。

(デーコードしたら解釈できるため一部のメッセージは隠しています。)

このままだと、どういうエラーが発生したのかわかりにくいためデーコードしないといけないですね。

## 解決(AWS STSを利用)

AWS CLIを開き、AWS STSのdecode-authorization-message APIを使ってエンコーディングされているメッセージをデーコードします。

“`console

$ aws sts decode-authorization-message –encoded-message “デーコードしたいテキスト”

“`していますが、リタイアを迎えたプラットフォームはどうなるのか、またそれを利用した環境はどうなるのか、という点についてはちょっと分かりにくい書き方になっています。

それをざっくりと説明してみます。# 1. リタイアを迎えたら

まずここですね。

リタイアを迎えたらどうなるのか。## 1-1.

【RDS】Amazon RDS インスタンスを 7 日以上停止する方法 (2021年10月18日時点)

## 問題点

– RDSを停止しても、7 日後にインスタンスが自動的に起動されてしまう仕様

– `ハードウェア、基盤となるオペレーティングシステム、またはデータベースエンジンのバージョンに必要なメンテナンス更新でインスタンスが遅れないようにするため` らしいです。

–

## 対策

– Lambda + EventBridgeで定期的に監視して停止させる

– 詳細は、 [RDSインスタンスを7日以上停止する方法 – AWS公式ドキュメント](https://aws.amazon.com/jp/premiumsupport/knowledge-center/rds-stop-seven-days/) 参照

AWS CDK構築備忘録①(WAF+CloudFlont+S3)

# 内容

下記AWS WAF、CloudFront、S3の箇所をCDKで構築します。

* 証明書はACMで払い出し済みのものを使用

* ホストゾーンはRoute53でドメイン取得時に作成されたものを使用

* 環境作成後にCloudFrontのAレコード(Alias)をホストゾーンに追加

# WAFスタック

## 準備

“`powershell

mkdir waf

cd waf

cdk init –language typescript

cdk bootstrap aws://ACCOUNT-NUMBER/us-east-1

npm install @aws-cdk/aws-wafv2

npx tsc -w

“`## 作成

* デフォルトブロック、日本からのアクセスを許可するルールを追加

“`typescript:bi

【機械学習 勉強メモ】機械学習についてインフラでできることを考える。

# はじめに

AWS MLS資格取得を目指して学んだことをまとめます。

機械学習を行うための構築について実践を交えて記載します。

構築で作業時間を少なくできるよう、自動化を行うことを心がけました。# 機械学習の流れ

まず、機械学習ではどんなことをするのかをまとめます。

この記事では特にインフラに関することに注目します。・ラベリング

推論、学習などでデータを使いやすいように整形する。

分類モデルのためにデータにラベル付けをする。

大量のデータを保管、処理する。・開発

モデルを考えて、コードを書く。

コードを書くためのツールを用意する。

ツールを実行するためのリソースを用意する。・学習

大量のデータを用いて学習する。

学習を繰り返してよりよくする。

リソースのチューニング・モデル変換

推論用に学習済みモデルを変換する。・推論

学習済みモデルをデプロイして使う。機械学習としてはデータを用意して、モデルを目標の精度まで学習させることが重要だと思っています。そのため、それ以外のことで頭を使いたくないのではないかと思います。そこで、インフラ面で

モダンなWebアプリのあるべき姿 Twelve-Factor App (AWSやIaCであるTerraformと絡めたら)

# 概要

* 先日、弊社の情報システム部門で開催されている勉強会にお呼ばれいたしまして、「モダンなWebアプリのあるべき姿 The Twelve-Factor Appとは?」という内容でお話しさせていただきましたので、その内容についてブログとして記載していきたいと思います。

* 内容なのですが、The Twelve-Factor AppのそれぞれのベストプラクティスとAWSを使った場合の適合方法、それぞれについての理解とモダンなwebアプリ開発など絡めたものになっております。# Twelve-factor Appって??

* モダンなWebアプリケーションのあるべき姿として、12のベストプラクティスにまとめた方法論

* Herokuプラットフォーム上で開発・運用・スケールした何百何千ものアプリケーションから得られた知見が基になっている

* 2012年に提唱。少々古い一面もあるが、現在でも示唆に富む数々のプラクティスが得らる**対象 : サービスとして動くアプリを開発しているすべての開発者**

> 引用 : https://12factor.net/ja/

# 何が

AWS + Redmine 5.0.0 AMIで環境構築(2)

## はじめに

前回、環境を作ってログインができるところまで確認ができたので、テーマとプラグインのインストールをやっていこうと思います。まだ、ver5.0.0がリリースされて日が浅いので、プラグインが対応できてないものもありそうなのですが、うまくいくもので試したいと思います。## 環境

こちらは[前の記事](https://qiita.com/kuromame_09/items/1b1cd9a955dd4382f38b)を参照してください。## テーマのインストール

まずはテーマを追加していきたいと思います。特にサイドバーを非表示にするプラグインを古いバージョンのRedmineでは使っていたんですが、

Redmine JPで公開されているテーマに含まれているのでこちらを使いたいと思います。https://redmine.jp/glossary/t/theme/get-themes/

### bleuclairのテーマをインストール

テーマのインストールディレクトリで次のコマンドを実行します。※ver.5.0.0はredmine4.2のブランチでOKです。

“`sh

OpenSearch + Logstashをインストールして試してみた

LogstashとOpenSearchの勉強のため、インストールしてログ収集する設定をします!

## OpenSearchとは

ElasticSeach + Kibanaを統合したツール。AWSマネージドサービス。OSSみたい。

https://aws.amazon.com/jp/opensearch-service/the-elk-stack/what-is-opensearch/要件

– postfixメールログが検索できたらいい環境

– メールサーバ

– postfix2.6.6

– CentOS6.8

– Logstash8.2.2 + Opensearch1.2 構成でログ収集を実現するfilebeatを使ってみたが、filebeatは正規表現が不必要な場合に向いているみたい。今回は正規表現を使っているためなし。

## OpenSearch ドメイン作成

[Dashboard](https://ap-northeast-1.console.aws.amazon.com/esv3/home?region=ap-northeast-1#opensearc

AWS ソリューションアーキテクト アソシエイトC03とC02の試験範囲サービス比較

2022/8/30でソリューションアーキテクトアソシエイト(SAA)の試験が変更されます

現行のSAA-C02からC03になることで試験内容と試験範囲のサービス数が変わるので

どれくらいサービス数が変わるかを比較しました

# C03とC02の試験範囲サービス数

* C03:131個

* C02:63個

C03はC02の倍以上となっています# 試験ガイド

* [SAA-C03](https://d1.awsstatic.com/ja_JP/training-and-certification/docs-sa-assoc/AWS-Certified-Solutions-Architect-Associate_Exam-Guide_C03.pdf)

* [SAA-C02](https://d1.awsstatic.com/ja_JP/training-and-certification/docs-sa-assoc/AWS-Certified-Solutions-Architect-Associate_Exam-Guide.pdf)# C03とC02のサービス比較

サービス名の頭にあ