- 1. Storage Gatewayとは?

- 2. MySQL + AWS RDS – RDS 証明書の更新でダウンタイムは生じるのか生じないのか

- 3. 【AWS】ECS Execを利用してFargateに接続してみた

- 4. SageMaker Studioでカスタムイメージが起動しない

- 5. AWS CLIを使用したDynamoDBのアイテム数のカウント方法

- 6. CloudFrontを利用していてDNS切り替えをしても狙った所にアクセスできない時の対応

- 7. SageMaker Studioでカスタムイメージを使用する

- 8. StepFunctionsでいろいろ詰まったこともあったのでまとめておく

- 9. API Gatewayを単一Lambda関数と統合する際のハンドラーのルーティング方法

- 10. IAMユーザーをコマンドで簡単に削除する

- 11. 外部アカウントからRedshiftにアクセスする方式

- 12. Cognito の SRP 認証フローを理解する

- 13. 未経験からSIerに転職して1ヶ月経ったので振り返ってみる

- 14. 【AWS-CloudFront】静的コンテンツリリース時にCloudFrontキャッシュクリアをしたい

- 15. 【メモ】WAFメンテナンス・テストモード切替

- 16. 【メモ】CloudFormation実行関連

- 17. EBS・スナップショットの暗号化

- 18. 【メモ】SQSの受信とクリア

- 19. 【メモ】CloudWatchLogsインサイトの保存されたクエリの確認

- 20. 【メモ】CloudShell/Git 初期設定

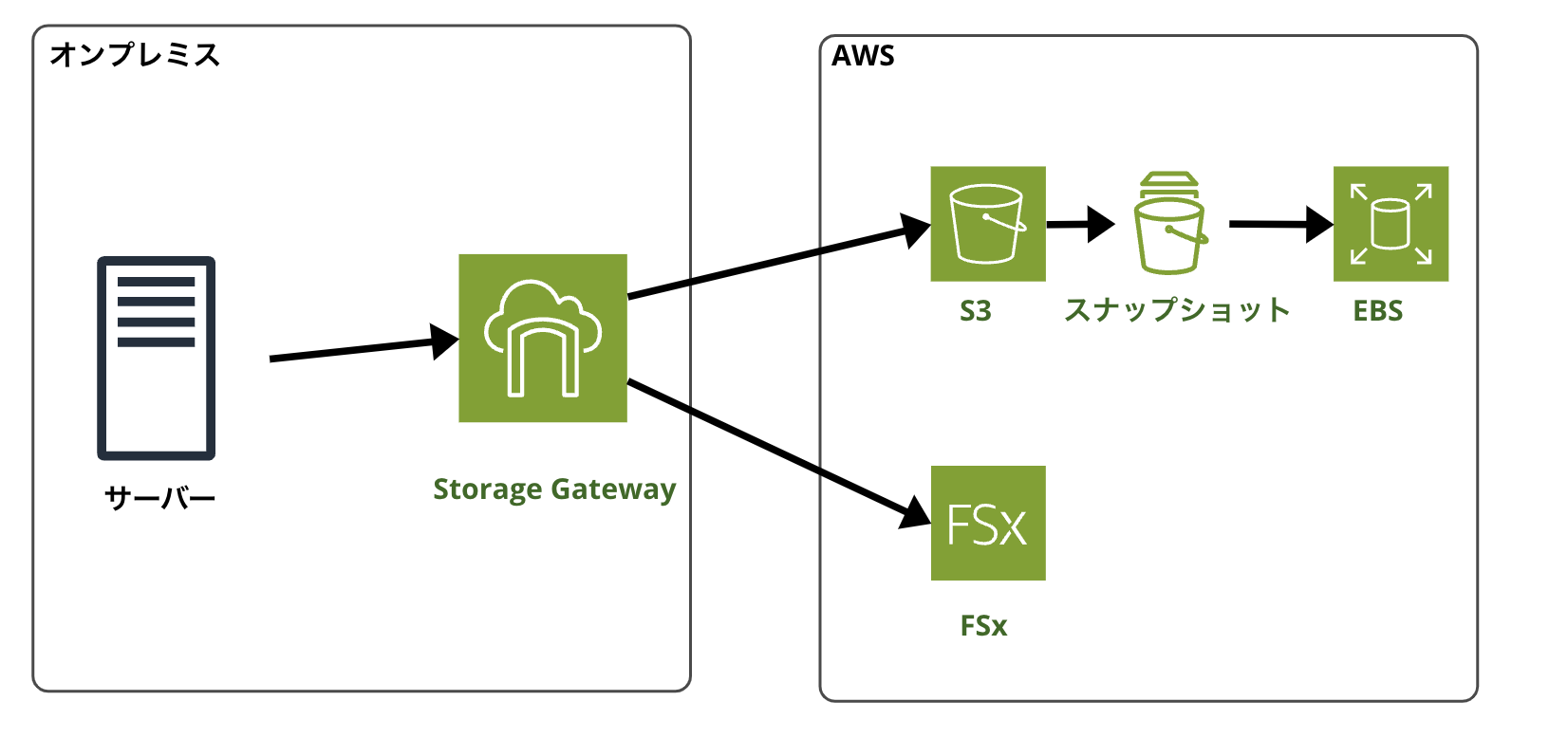

Storage Gatewayとは?

## 初めに

本日はStorage Gatewayについて書かせて頂きます。

皆様のご意見頂けたら幸いです。## Storage Gatewayとは?

オンプレミスからAWSのストレージサービスへのアクセスを高速かつセキュアに行うことができるサービスの事###### イメージ

上記の様にAWS上のストレージサービスにStorage Gatewayを通してアクセスを行います。

種類は後ほどご紹介させて頂きます。## 種類

で、ECS on Fargateを用いてWebサイトの構築を行いました。

何か問題が起きた際に既存Fargateに接続したいということがあるかと思います。

そこで、Serverworks様の[記事](https://blog.serverworks.co.jp/ecs-exec)を参考に、Fargateに接続できるまでの手順をまとめていきたいと思います。# 個人環境

+ Windows10## AWS CLIのインストール

AWS CLIがインストールされていない場合は、公開されている[インストール手順](https://docs.aws.amazon.com/ja_jp/cli/latest/userguide/getting-started-install.html)を参考に、AWS CLIのインストールを行います。

※特に変更などせずデフォルトのままインストールを行っています。

※AWS CLIに任意の認証情報を設定してください。

SageMaker Studioでカスタムイメージが起動しない

# 発生した事象

SageMaker Studioのjupyter labでカスタムイメージを選択して起動しようとしたところ。ステータスがUpdattingのまま起動されない。**(2024/4/1現在)**

# 原因

サポートに問い合わせたところ、AWS側の問題(おそらくバグ?)とのことでした。

space の JupyterLabAppSettings に SageMakerImageVersionAlias が設定されている場合、カスタムイメージを使用してJupyterLab App を起動しようとすると、CreateApp APIが呼び出されません。spaceの設定確認コマンド[2]

“`

aws sagemaker describe-space –domain-id–space-name

“`

# 対処法

対処法として以下を提示して頂きました。1. 新たに作成された space を使用する

2. AWS CLI コマンドから JupyterLab App を起動する[1]

“`

aws sag

AWS CLIを使用したDynamoDBのアイテム数のカウント方法

AWS DynamoDBは、大量のデータを扱うためのマネージドNoSQLデータベースサービスです。開発者やデータベース管理者がよく行うタスクの一つに、テーブル内のアイテム数をカウントする作業があります。AWS CLI (コマンドラインインターフェース) を使用して、特定のプロファイルやリージョンを指定しつつ、DynamoDBテーブルのアイテム数を効率的にカウントする方法を記載します。

## 概算アイテム数の取得

`describe-table`コマンドを使用すると、DynamoDBテーブルのメタデータからアイテム数の概算を簡単に取得できます。これはテーブル全体をスキャンせずに済むため、時間もコストも節約できます。

### コマンド例

“`sh

aws dynamodb describe-table –table-name テーブル名 –profile プロファイル名 –region リージョン名

“`このコマンドを実行すると、`ItemCount`フィールドにテーブルに格納されているアイテム数の概算が表示されます。

## 特定のクエリ条件に基づくアイテム数のカウ

CloudFrontを利用していてDNS切り替えをしても狙った所にアクセスできない時の対応

# はじめに

ドキュメントを読めば、きちんと書いてありますが逆引きで事象から必要となる対応、チェックすべき所はコレだ!ってのは中々ないとの、自分がハマったことなのでメモ書きします。# 大前提

社名は出しませんがCRMサービス(AWSを利用してる他社サービス)から自社のCloudFrontに移行しようとした時に、DNSレベルでは切り替わってるハズなのに、CloudFrontを通過すると、昔のサイトに行ってしまうという事象が発生しました。# 原因

https://docs.aws.amazon.com/ja_jp/AmazonCloudFront/latest/DeveloperGuide/CNAMEs.html

ここにバッチリ記述されています。

> **重複する代替ドメイン名**

AWS アカウントが他の CloudFront ディストリビューションを所有している場合でも、同じ代替ドメイン名が別のディストリ CloudFront ビューションに既に存在する場合、代替ドメイン名をディストリビューションに追加することはできません。

>

> ただし、*.example.com の

SageMaker Studioでカスタムイメージを使用する

# はじめに

Amazon SageMaker Studioにカスタムイメージを適用する際に苦労したので備忘録です。

# Cloud9のセットアップ

今回はCloud9を使用します。ローカルにAWS CLI環境が構築されている場合はそちらでも構いません。### 環境を作成

1. コンソールから [Create environment] をクリック

2. [Additional instance types]からinstance typeをt2-mediumに変更

※後のイメージ作成の際にt2-microだとエラーになるため

3. その他の設定は任意で[Create]をクリック### ストレージサイズを変更

デフォルトの5GBだとイメージ作成に足りないため、拡張します。

1. Cloud9が動いているEC2を停止

2. アタッチされているEBSのSizeを増やします。とりあえず30GiBくらい。

※増やすことはできるが、後から減らすことができない。

プロダクト開発でAWSのサービスを中心に組み上げていく中で、・API Gateway

・StepFunctions

・Lambdaの3つを使うことになったが、

API Gateway + StepFunctions

と

API Gateway + Lambda

で微妙にcontextの内容が違ったので難儀したケースがあった。## 使用サービス

・Lambda

・StepFunctions

・API Gateway

・Keycloak(AWS外)## どうしてこうなった

最初はLambda中心に開発しており、StepFunctionsもいつかは使おうと考えてはいつつも後回しにしていた。

ある程度落ち着いたタイミングで、StepFunctionsを使ってこれまで作ったLambdaを組み合わせて実装を進めていたが、想定していた挙動にならない。具体的にはAPI GatewayのAuthorizerにLambdaを使って、そのLambda内で外部のKeycloakを呼んでcontextのauthorizerに含めるという仕組みにしていたのだが、これ

API Gatewayを単一Lambda関数と統合する際のハンドラーのルーティング方法

# はじめに

API GatewayとLambdaの統合には様々な実装パターンがあるせいか、下記の状況下でのルーティングの方法の情報が無かったので投稿します。

# 前提

– すべてのメソッドを単一のLambda関数とプロキシ統合する

– プロキシリソース(`{proxy+}`)は使わない(HTTPルーティングはAPI Gatewayで行う)

– [aws-lambda-web-adapter](https://github.com/awslabs/aws-lambda-web-adapter)や[aws-lambda-go-api-proxy](https://github.com/awslabs/aws-lambda-go-api-proxy)などは、使用しない# 結論

Lambda関数が受け取るeventオブジェクトに含まれる`resource`と`httpMethod`を使用する。

`path`も使えそうですが、実際のパラメータが含まれる値のため、使用しない方が良いでしょう。“` json:event

{

“resource”: “/todo/{id}”,

IAMユーザーをコマンドで簡単に削除する

# はじめに

IAMユーザーをコマンドで削除する場合、なにもせずにコマンドを実行するとエラーになって削除できません。“`shell

$ aws iam delete-user –user-name user01An error occurred (DeleteConflict) when calling the DeleteUser operation: Cannot delete entity, must remove users from group first.

“`原因は、[ドキュメント](https://docs.aws.amazon.com/ja_jp/IAM/latest/UserGuide/id_users_manage.html#id_users_deleting_cli)に記載されている通りで、コマンドで削除する場合は削除前にアタッチされている項目を削除する必要があります。

コンソールから削除すれば気にする必要もないのですが、削除対象をコマンドとして事前に整理して実行をしたいケース等もあるかと思います。

# IAMユーザー削除スクリプト

という

外部アカウントからRedshiftにアクセスする方式

この記事では、アカウントAにあるEC2からアカウントBのRedshiftへのアクセス方法について紹介します。

### 構成

#### アカウントA

・vpc-ec2

・subnet-ec2

・ec2#### アカウントB

・vpc-ec2

・subnet-private

・redshift### 1.VPCペアリング接続を作ります

#### アカウントAで:

(VPCがなければ作成します。サブネットやセキュリティグループも同様。)

VPC管理コンソール画面に遷移して、「ピアリング接続」というタグを選択し、「ピアリング接続の作成」ボタンをクリックします。

名前とVPC IDなどを入力します:

## 本記事で実現できること

静的コンテンツリリース時にCloudFrontキャッシュクリアを行う## 前提

– AWSマネコンはログイン済み

– 2024.1.19 時点でのコンソールのUIになります## 簡単な解説

全部で7フェーズ①ホーム画面で、画面上部検索欄に[**CloudFront**]と入力。

出てくるサービスの中から[**CloudFront**]をクリック –query “WebACL.DefaultAction”

{

“Block”: {

“CustomResponse”: {

“ResponseCode”: 503

}

}

}

$ aws wafv2 get-web-acl –name “${WAF_PREFIX}-WebACL” –scope CLOUDFR

【メモ】CloudFormation実行関連

## CloudFormation実行

※各環境の実行したい処理単位のフォルダに入る

“`ruby:title: CloudFormation実行

$ cd <実行したい処理単位のフォルダ>

$ pull

$ ../../build

※build.sh実行

“`## CloudFormation手動実行

### 手動実行(WAFの例)“`ruby:title: 手動実行(WAFの例)

StackID=141-WAF

aws cloudformation deploy –template-file ./cfn/${StackID}.yml –stack-name DEV-${StackID} –parameter-overrides $(grep -Evh ^# ./cfn/common_param.ini ./cfn/${StackID}.ini | tr ‘\n’ ‘ ‘) StackName=DEV-${StackID} MaintenanceMode=true TestMode=false

“`## CloudFormationテンプレート検証

EBS・スナップショットの暗号化

## 初めに

本日は、EBS・スナップショットの暗号化に関して、記載させて頂きたいと思います。

作成の際の注意点もあげてますので、ぜひご参考にして頂けたら幸いです。## 暗号化

目的:ボリュームやスナップショットを暗号化する事は機密性を高める為

→暗号化する際は、AWS KMSサービスを使用します。

※機密性とは?:決められた人だけが対象のデータにアクセスが出来る様にする事です

## 暗号化されるデータ

・ボリューム内の保存データ。

・ボリュームとインスタンス間で移動されるデータ。

・ボリュームから作成されたスナップショット。

・スナップショットから作成されたボリューム。## 作成の流れ(注意点有り)

ボリュームの作成時に暗号化のオプションを有効にする。

## CloudShell日本語化

### 日本語パックのインストール

“`ruby:title: 日本語パックインストール

sudo yum install glibc-langpack-ja

“`

CloudShellはhomeディレクトリ以外は永続化されないので、

後